minulý týden jsem narazil na úžasný nástroj s názvem „Inspy“, který napsal gojhonny na začátku roku 2016. Bohužel jsem o tomto nástroji neslyšel dříve, přestože je téměř Starý 2, naštěstí to bylo odkazováno ofenzivní bezpečností v Kali 2017.3 release post jako součást repo. Inspy je nástroj pro výčty LinkedIn napsaný v Pythonu, který lze použít pro pasivní shromažďování informací pomocí informací, které jsou veřejně dostupné na LinkedIn. Inspy používá názvy pracovních míst a názvy oddělení na profilech LinkedIn, aby zjistil, kdo je zaměstnán v konkrétní organizaci a v jaké roli. Navíc tento nástroj může také objevit technologie, které jsou používány touto organizací procházením seznamu úloh pro konkrétní klíčová slova. Podívejme se na dva různé provozní režimy tohoto nástroje: EmSpy a TechSpy.

v režimu EmSpy tento nástroj vyhledává uživatele LinkedIn, kteří jsou zaměstnáni organizací pomocí seznamu slov. Seznam slov, který je součástí tohoto nástroje, obsahuje něco málo přes 300 pracovních titulů a názvů oddělení, které se používají k přiřazení názvu úlohy a / nebo oddělení spolu s názvem společnosti v profilu LinkedIn. Druhý režim se nazývá TechSpy. V režimu TechSpy prochází LinkedIn pro technologie, které jsou uvedeny v seznamu pracovních míst společnosti, zejména v popisu práce. To nám poskytne informace o tom, jaké technologie společnost používá, jako je technologie Windows, aplikace, značky brány firewall a síťová zařízení. V době psaní tohoto tutoriálu funkce TechSpy bohužel nefunguje (už). To je pravděpodobně způsobeno změnou jejich schémat LinkedIn nebo, možná ještě pravděpodobnější, LinkedIn blokuje dotazy generované z naší sítě po několika testovacích bězích. Z tohoto důvodu se prozatím zaměříme pouze na funkčnost EmSpy a aktualizujeme tento hackerský tutoriál, Když funkce TechSpy opět funguje správně.

spuštění InSpy s EmSpy

než můžeme spustit InSpy, musíme nainstalovat nástroj do našeho systému. Můžete jej nainstalovat jednoduše spuštěním následujícího příkazu:

apt update && Apt-y install inspy

dále můžeme vytisknout pokyny k použití spuštěním následujícího příkazu:

inspy-h

InSpy - a LinkedIn výčet nástroj Jonathan Broche (@jonathanbroche)poziční argumenty: název společnosti společnosti použít pro úkoly.volitelné argumenty: - h, -- help show this help message and exit-v, -- version show program ' s version number and exitTechnology Search: -- techspy procházení LinkedIn seznamy pracovních míst pro technologie používané společností. Technologie importované z nového souboru s oddělenými řádky. -- limit int omezit počet výpisů pracovních míst procházet. Empspy Objevte zaměstnance podle názvu a / nebo oddělení. Tituly a oddělení jsou importovány z nového souboru s oddělenými řádky. -- řetězec emailformat Vytvořte e-mailové adresy pro objevené zaměstnance pomocí známého formátu. tím se vytiskne přehled všech možností, které máme k dispozici, s popisem. Chcete-li úspěšně spustit tento nástroj, je tu několik požadovaných parametrů, které musíme naplnit, které jsou: – techspyor-emspymode a název společnosti, které chceme najít zaměstnance pro. Protože techspy v současné době nefunguje, podíváme se pouze na emspy. Režim EmSpy má pouze jeden argument, kterým je seznam slov, který obsahuje tituly. Výchozí seznamy slov jsou umístěny v následujícím adresáři:

/usr / share / inspy / wordlists/

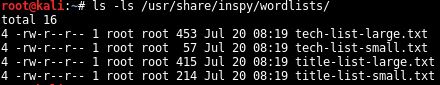

adresář wordlist obsahuje 4 různé seznamy slov, z nichž 2 obsahují tituly a jsou určeny k použití v režimu EmSpy. Ostatní 2 seznamy jsou určeny k použití v režimu TechSpy.

Inspy wordlists

Nyní, když víme, kde jsou wordlists umístěny, můžeme je použít v následujícím příkazu k vyhledávání zaměstnanců Google s profilem LinkedIn:

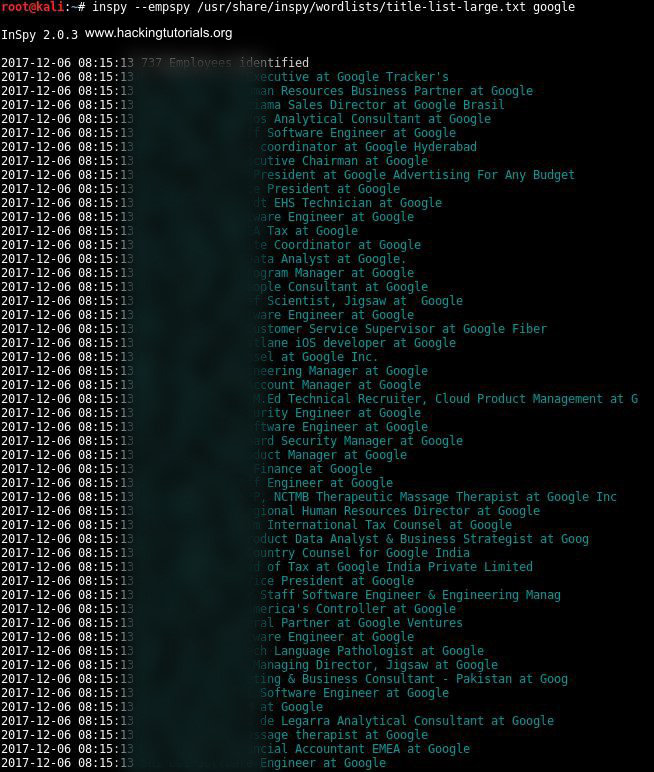

inspy-empspy / usr / share/inspy / wordlists/title-list-large.txt google

737 zaměstnanců nalezeno v 63.7 sekundy, to je neuvěřitelné!

InSpy našel celkem 737 profilů LinkedIn, které Google zmínil v názvu úlohy. To je zhruba 1% z celkového počtu zaměstnanců (70k+ v 2017) zaměstnaných společností Google, pokud všechny výsledky byly platné výsledky. Osobně jsem ohromen časem, který trvalo najít tyto zaměstnance, pouze 63,7 sekundy, což je neuvěřitelně rychlé. Rozšíření počtu položek by mohlo přinést ještě lepší výsledky, i když musím říci, že zahrnutý seznam je již docela efektivní. Nakonec Inspy má také možnosti exportovat výsledky v různých formátech; HTML, CSV & JSON. I když se tyto formáty mohou v některých případech hodit, netestoval jsem je.

formát e-mailu

další zajímavou vlastností je možnost „emailformat“. Tato volba umožňuje zadat formát e-mailové adresy a exportovat výsledky vyhledávání jako e-mailové adresy. Řekněme, že víte, že Google používá křestní jméno.formát příjmení tento formát můžeme určit a Inspy vygeneruje seznam e-mailových adres podle tohoto formátu. Následující příkaz vyhledá zaměstnance Google a vygeneruje seznam e-mailové adresy v křestním jménu.formát příjmení:

inspy-empspy / usr / share/inspy / wordlists/title-list-large.txt-emailformat [email protected] google

existuje několik dalších formátů, které můžete použít s možností „emailformat“, všechny Dostupné možnosti jsou uvedeny ve funkci nápovědy.

poznámka: i když jsou informace nalezené společností InSpy veřejně dostupné, rozhodli jsme se názvy ve výsledcích vyhledávání rozmazat.

toto uzavírá tutoriál pro tento úžasný hackerský nástroj. Máte zájem dozvědět se více o dalších hackerských nástrojích? Ujistěte se, že budete mít kořist v našich Metasploit, vykořisťování a síťové sekce.