Una nueva amenaza cibernética está haciendo olas en línea, a medida que más y más usuarios comienzan a reportar infecciones. Estoy hablando de Kolz ransomware, una cepa relativamente desconocida que es tan nefasta como nombres más conocidos en la industria como Netwalker o Sodinokibi. Pero, ¿qué es lo que hace que el ransomware Kolz sea tan difícil de identificar? A continuación, he reunido un breve compendio de la información disponible al respecto, así como algunos consejos para su protección. Por lo tanto, si desea aprender qué es el ransomware Kolz y, lo que es más importante, cómo lidiar con él, siga leyendo.

- ¿Qué es Kolz Ransomware?

- Cómo encripta los dispositivos Kolz Ransomware

- Cómo eliminar el ransomware Kolz

- Aislar el dispositivo infectado

- Identificar los archivos cifrados

- Busque un descifrador de ransomware Kolz

- Cómo prevenir un ataque de Ransomware Kolz

- Realizar copias de seguridad de datos de rutina (en línea y sin conexión)

- Familiarícese con las Prácticas de Ingeniería Social

- Siempre Implemente Parches y actualizaciones de inmediato

- Instale una solución Antivirus de Última generación

- Para resumir

¿Qué es Kolz Ransomware?

Kolz es una cepa de ransomware que forma parte de la familia de ransomware STOP Djvu que fue descubierta por el cazador de ransomware independiente Michael Gillespie. La operación ha estado activa al menos desde diciembre de 2016, cuando se detectó la primera variante. A partir de septiembre de 2020, se han lanzado hasta 160 variantes de ransomware Djvu, si no más. La familia de ciberdelincuentes STOP Djvu ha hecho más de 116.000 víctimas confirmadas a lo largo de los años, con una estimación real de alrededor de la friolera de 460.000. De hecho, más de la mitad de los ataques de ransomware desplegados en todo el mundo consisten en una forma de Djvu. Las cepas de la familia STOP Djvu se ejecutan con criptografía RSA – 1024, un algoritmo de cifrado asimétrico que genera claves públicas y privadas para cada víctima. Mientras que el primero facilita el cifrado, el segundo se crea con fines de descifrado. Este método de operación también se aplica a Kolz ransomware.

Cómo encripta los dispositivos Kolz Ransomware

Todavía no estamos 100% seguros de cómo se propaga Kolz ransomware, ya que su medio de infección preferido no se ha informado hasta ahora. Sin embargo, este tipo de amenaza cibernética generalmente se propaga a través de una (o más) de las siguientes cinco formas:

- campañas malspam

- troyanos de red

- herramientas no oficiales de terceros

- archivos fraudulentos

- redes peer-to-peer (P2P)

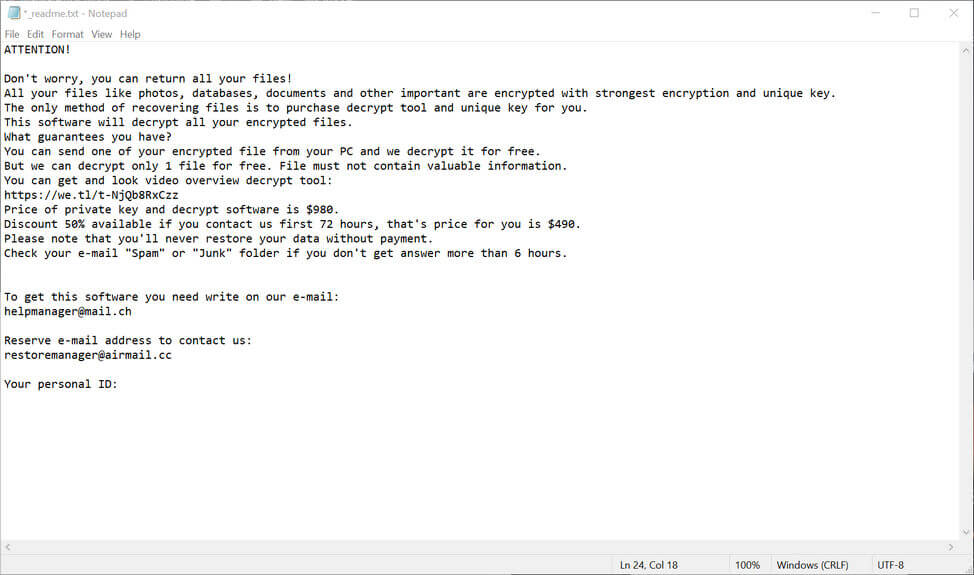

Una vez que Kolz ransomware se ha infiltrado con éxito en su dispositivo, procede a cifrar imágenes, documentos, bases de datos y otros archivos en su dispositivo. Puede saber qué archivos se han cifrado debido a un adicional .la extensión kolz se agrega a su nombre en el proceso. Así, por ejemplo, jerbo.jpg se convertiría en jerbo.jpg.kolz. Después de corromper todos los archivos viables, Kolz despliega un archivo de texto titulado _reame.txt en todas las carpetas que contienen recursos cifrados. Puede ver el aspecto del documento en la imagen incrustada a continuación:

Fuente de la imagen: MalwareTips

El texto de la imagen de arriba dice lo siguiente:

¡ATENCIÓN! No te preocupes, ¡puedes devolver todos tus archivos! Todos sus archivos, como imágenes, bases de datos, documentos y otros importantes, están encriptados con un cifrado más fuerte y una clave única. El único método de recuperación de archivos es comprar una herramienta de descifrado y una clave única para usted. Este software descifrará todos sus archivos cifrados. ¿Qué garantías tienes? Puede enviar uno de sus archivos cifrados desde su PC y lo desciframos de forma gratuita. Pero solo podemos descifrar 1 archivo gratis. El archivo no debe contener información valiosa. Puede obtener y ver la herramienta de descifrado de visión general de video: hxxps: / / we. tl / t-18R6r7GGG8 El precio de la clave privada y el software de descifrado es de $980. Descuento del 50% disponible si se comunica con nosotros las primeras 72 horas, el precio para usted es de 4 490. Tenga en cuenta que nunca restaurará sus datos sin pago. Revise su carpeta de correo electrónico» Spam «o» Basura » si no recibe respuesta más de 6 horas. Para obtener este software necesita escribir en nuestro correo electrónico: [email protected] Reserve su dirección de correo electrónico para contactarnos: [email protected] Su identificación personal:

Tenga en cuenta que la parte final de la nota de rescate que dice «su identificación personal» se ha dejado en blanco en la muestra. Esto se debe a que la clave se genera individualmente para cada usuario a través del método mencionado de criptografía RSA-1024. Al leer el documento de texto, es posible que se incline a pensar que parece bastante aceptable, considerando todas las cosas. Sin embargo, los ciberdelincuentes nunca tienen buenas intenciones y recomiendo encarecidamente no poner más dinero en sus bolsillos para alimentar aún más sus actividades ilícitas. En pocas palabras, no pague el rescate. No vale la pena. En su lugar, mi recomendación es investigar cómo eliminar el ransomware Kolz o cómo prevenir un ataque por completo. En las siguientes secciones, discutiré cada uno de estos temas con más profundidad para que podamos establecer qué se puede hacer sobre esta cepa particular de Djvu. Así que, sin más preámbulos, vamos a entrar en ello.

Cómo eliminar el ransomware Kolz

En primer lugar, veamos cómo puede lidiar con una infección de ransomware Kolz. Ya sea que esté en casa o dentro de la red de su empresa, los tres pasos siguientes son vitales para una operación de limpieza exitosa.

Aislar el dispositivo infectado

La respuesta rápida es esencial cuando se trata de cualquier infección de ransomware, incluida una que involucre a la cepa Kolz. Por lo tanto, la acción inicial que desea realizar es aislar el dispositivo infectado para evitar que la amenaza se propague a otros equipos que operan en la misma red local.

- Desconecte la máquina de Internet desenchufando el cable Ethernet. Si su computadora está conectada a una red Wi-Fi, le recomiendo deshabilitar la conexión desde el Panel de control de su computadora.

- Expulse cualquier dispositivo de almacenamiento externo yendo a Mi computadora, haciendo clic con el botón derecho en las unidades en cuestión y seleccionando la opción Expulsar. Esto evita que Kolz ransomware los encripte también.

- Cierre sesión en la nube para evitar que los ciberdelincuentes pirateen aplicaciones y datos almacenados allí también. Es posible que incluso desee considerar la desinstalación de su software de administración adyacente.

Estas son las tres etapas que debe seguir para asegurarse de que la máquina infectada esté completamente desconectada. Después de lograr esto, puede continuar con el proceso de eliminación.

Identificar los archivos cifrados

Una vez que se haya asegurado de que los dispositivos infectados ya no estén conectados a otros en la red, es hora de determinar la magnitud del daño causado. En el caso de un ataque de ransomware Kolz, hacerlo es relativamente fácil. Como se mencionó anteriormente, los archivos cifrados por esta cepa STOP Djvu tendrán un .la extensión kolz se añadió a su extensión regular .jpg, .doc, y así sucesivamente. Lo que es más, cada carpeta que contenga uno o más archivos dañados también tendrá la nota de rescate ubicada en ella.

Busque un descifrador de ransomware Kolz

En octubre de 2019, se lanzó un descifrador de ransomware STOP Djvu para 148 de las variantes conocidas de la ciberamenaza. Sin embargo, la herramienta es eficiente para las infecciones que se producen hasta agosto de 2019, lo que significa que nadie infectado después de esa fecha puede usarla. Desafortunadamente, Kolz ransomware no es una versión de Djvu que se pueda descifrar con la ayuda de herramientas gratuitas por el momento. Además, buscar en la web uno al azar podría incluso agregar insulto a la lesión. En junio de 2020, investigadores de seguridad descubrieron que un programa que fingía ser un descifrador de ransomware Kolz era en realidad un software fraudulento que entregaba una cepa de ransomware conocida como Zorab. Por esta razón, sugiero obtener sus descifradores solo de fuentes verificadas. Por ejemplo, el sitio de BleepingComputer tiene una sección constantemente actualizada sobre este tema donde encontrará las últimas versiones, así como cualquier otra información útil sobre el tema. O bien, puede probar el artículo de blog de Heimdal Security sobre herramientas de descifrado de ransomware gratuitas. También garantizamos que lo mantendremos informado regularmente y agregaremos el descifrador de ransomware Kolz tan pronto como salga. Mientras tanto, lo que puede hacer en caso de infección es ponerse en contacto con las autoridades de delitos informáticos pertinentes de su región o ponerse en contacto con proveedores externos competentes que puedan ayudarlo a lidiar con la mitigación.

Cómo prevenir un ataque de Ransomware Kolz

Realizar copias de seguridad de datos de rutina (en línea y sin conexión)

Crear copias de datos cruciales en la nube es un procedimiento de seguridad conocido. Aún así, los ciberatacantes también pueden llegar a ti allí. Esta es la razón por la que no puedo enfatizar lo suficiente la importancia de un sistema de copia de seguridad de datos sin conexión. Al final del día, nada compite con la buena unidad flash, disco duro externo, SSD o HDD. Además de esto, también debe considerar qué tan bien están protegidos los archivos de su máquina. Las copias de seguridad solo pueden llevarte hasta cierto punto. Una opción viable en este caso es extender sus datos a través de varias particiones. De esta manera, será más difícil para los hackers llegar a todo antes de tomar nota y echarlos.

Familiarícese con las Prácticas de Ingeniería Social

Por encima de todo, el ransomware, así como el malware, los troyanos y otras amenazas asociadas, se propagan a través de prácticas inteligentes de ingeniería social. Los ciberatacantes se han vuelto cada vez más astutos hoy en día. Tienen la capacidad de no solo imitar las direcciones de correo electrónico de personas que conoces, sino también las imágenes de marcas, proveedores de servicios o instituciones queridas. Incluso los usuarios experimentados de Internet a veces pueden ser víctimas de este tipo de artimañas. Por esta razón, siempre debe mantener los ojos bien abiertos si es un usuario activo de Internet en casa o en el lugar de trabajo. Cuando se trata de correos electrónicos de phishing, los intentos de ortografía incorrectos o engañosos (como el uso de «L» en minúscula en lugar de «i» mayúscula y viceversa) son lo primero que debe buscar. Lo mismo ocurre con los intentos de marca aparentemente familiares. Esquemas de colores ligeramente más oscuros o claros, enlaces sospechosos y la falta de símbolos de marca comercial o de derechos de autor son otros signos reveladores comunes que están lidiando con una estafa maliciosa.

Siempre Implemente Parches y actualizaciones de inmediato

El software y las aplicaciones sin parches u obsoletos pueden convertirse en una puerta de enlace para el ransomware en un abrir y cerrar de ojos. Los actores maliciosos son conocidos por explotar astutamente las vulnerabilidades del sistema, por lo que siempre debe mantener sus dispositivos al día con el código. Una solución como nuestra propia Thor Foresight Home puede ayudarlo a cerrar esos agujeros de seguridad tan pronto como se implementen las actualizaciones.

¡ASEGURE SU NAVEGACIÓN EN LÍNEA!

Obtenga Prevención de Amenazas en Casa

Foresight no solo parchea su software automáticamente, sino que también filtra posibles ransomware y APT interponiéndose entre sus datos personales y el contenido infectado. Como capa de seguridad adicional, es compatible con cualquier otra medida de ciberseguridad que pueda tener implementada. Considerando que tienes, por supuesto.

Instale una solución Antivirus de Última generación

Retrocedamos un minuto. Thor Foresight puede ayudarlo a proteger su hogar contra el ransomware y otras amenazas maliciosas, pero no puede hacerlo solo. Mi recomendación es combinarlo con una solución antivirus de próxima generación, como el hogar Thor Vigilance de Heimdal. Fácil de instalar y ligero en los recursos de su dispositivo, es la defensa ideal en casa contra APT. Junto con Foresight, Vigilance forma la suite de ciberseguridad para el hogar Thor Premium que puede evitar que incluso el ransomware y el malware más robustos obtengan acceso ilegal a sus valiosos datos. Premium es una solución holística, proactiva y reactiva, que le ofrece protección integral contra cualquier forma de daño en línea.

Para resumir

Como parte de la famosa familia STOP Djvu, el ransomware Kolz es una amenaza cibernética a tener en cuenta. Aunque es relativamente desconocido, vale la pena tomar nota de que ya causó algunas víctimas entre los usuarios en línea. Y con un descifrador compatible por ningún lado, la prevención sigue siendo su mejor opción, como siempre.