varoa Uusi kyberuhka tekee aaltoja verkossa, kun yhä useammat käyttäjät alkavat raportoida tartunnoista. Puhun Kolz ransomware, suhteellisen tuntematon kanta, joka on yhtä paha kuin paremmin tunnettuja nimiä alalla, kuten Netwalker tai Sodinokibi. Mutta mikä tekee Kolz ransomware niin vaikea paikantaa? Alla, olen kerännyt lyhyen koosteen käytettävissä olevista tiedoista siitä, sekä tarjotaan joitakin paloja neuvoja oman suojan. Joten, jos haluat oppia mitä Kolz ransomware on ja, mikä tärkeintä, miten käsitellä sitä, jatka lukemista.

- mikä on Kolz Ransomware?

- miten Kolz Ransomware salaa laitteita

- Miten poistaa Kolz Ransomware

- eristä saastunut laite

- tunnista salatut tiedostot

- Look for a Kolz Ransomware Decryptor

- kuinka estää Kolz Ransomware-hyökkäys

- rutiinitiedon varmuuskopiointi (Online-ja Offline-tilassa)

- Tutustu Social Engineering-käytäntöihin

- ota aina heti käyttöön paikkaukset ja päivitykset

- Asenna seuraavan sukupolven virustorjuntaratkaisu

- Yhteenvetona…

mikä on Kolz Ransomware?

Kolz on ransomware-kanta, joka kuuluu STOP Djvu-ransomware-perheeseen, jonka löysi riippumaton ransomware-metsästäjä Michael Gillespie. Operaatio on ollut aktiivinen ainakin joulukuusta 2016, jolloin ensimmäinen muunnos havaittiin. Syyskuuhun 2020 mennessä Djvu ransomware-ohjelmasta on julkaistu peräti 160 versiota, ellei enemmänkin. STOP Djvu-kyberrikollisperhe on tehnyt vuosien varrella yli 116 000 vahvistettua uhria, ja todellinen arvio on noin huimat 460 000. Itse asiassa yli puolet käyttöönotetuista ransomware-hyökkäyksistä ympäri maailmaa koostuu eräänlaisesta Djvu: sta. Stop Djvu-perheen kannat käyttävät RSA-1024-salausta, epäsymmetristä salausalgoritmia, joka tuottaa sekä julkisia että yksityisiä avaimia jokaiselle uhrille. Vaikka edellinen helpottaa salausta, sen jälkimmäinen vastine luodaan salauksen purkamista varten. Tämä toimintatapa koskee myös Kolz ransomware-kiristysohjelmaa.

miten Kolz Ransomware salaa laitteita

Emme ole vieläkään 100% varmoja siitä, miten Kolz ransomware leviää, koska sen ensisijaisesta tartuntavälineestä ei ole toistaiseksi raportoitu. Tämän tyyppinen kyberuhka leviää kuitenkin yleensä yhden (tai useamman) kautta seuraavista viidestä tavasta:

- malspam-kampanjat

- verkkotroijalaiset

- epäviralliset kolmannen osapuolen työkalut

- vilpilliset tiedostot

- peer-to-peer (P2P) – verkot

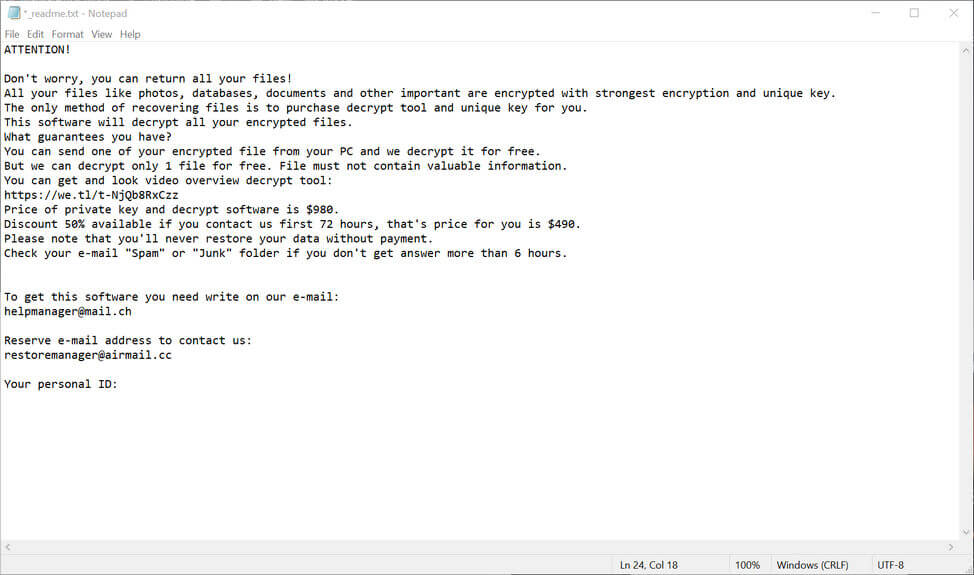

kun Kolz ransomware on onnistuneesti tunkeutunut laitteeseesi, se salaa minkä tahansa kuvia, asiakirjoja, tietokantoja, ja muita tiedostoja laitteeseen. Voit kertoa, mitkä tiedostot on salattu, koska ylimääräinen .kolz laajennus lisätään niiden nimi prosessissa. Eli esimerkiksi gerbiiliä.jpg muuttuisi gerbiiliksi.jpg.kolz. Turmeltuaan kaikki elinkelpoiset tiedostot Kolz ottaa käyttöön _readme-nimisen tekstitiedoston.txt kaikissa kansioissa, jotka sisältävät salattuja resursseja. Voit katsoa, miltä dokumentti näyttää alla olevasta kuvasta:

Kuvan lähde: MalwareTips

yllä olevan kuvan teksti kuuluu seuraavasti:

huomio! Älä huoli, voit palauttaa kaikki tiedostot! Kaikki tiedostot, kuten kuvat, tietokannat, asiakirjat ja muut tärkeät on salattu vahvin salaus ja ainutlaatuinen avain. Ainoa tapa palauttaa tiedostoja on ostaa salauksen työkalu ja ainutlaatuinen avain sinulle. Tämä ohjelmisto purkaa kaikki salatut tiedostot. Mitä takuita sinulla on? Voit lähettää yhden salatun tiedoston tietokoneeltasi ja me puramme sen ilmaiseksi. Mutta voimme purkaa vain 1 tiedoston ilmaiseksi. Tiedosto ei saa sisältää arvokasta tietoa. Voit saada ja katsoa video yleiskatsaus salauksen purkutyökalu: hxxps://we.tl/t-18r6r7ggg8 Hinta yksityisen avaimen ja salauksen ohjelmisto on $980. Alennus 50% saatavilla, jos otat meihin yhteyttä ensimmäisen 72 tuntia, se Hinta sinulle on $490. Huomaa, että et koskaan palauttaa tietoja ilman maksua. Tarkista sähköpostisi ” Spam ”tai” Junk ” kansio, jos et saa vastausta yli 6 tuntia. Saadaksesi tämän ohjelmiston sinun täytyy kirjoittaa meidän sähköposti: [email protected] Varaa sähköpostiosoite, jotta voit ottaa meihin yhteyttä: [email protected] henkilötunnuksesi:

huomaa, että lunnasvaatimuksen loppuosa, jossa lukee ”henkilötunnus”, on jätetty näytteeseen tyhjäksi. Tämä johtuu siitä, että avain luodaan erikseen kullekin käyttäjälle edellä mainitun RSA-1024-salausmenetelmän avulla. Luettuasi läpi tekstidokumentin saatat olla taipuvainen ajattelemaan, että se näyttää kaiken kaikkiaan melko myöntyväiseltä. Verkkorikolliset eivät kuitenkaan koskaan tarkoita hyvää, ja kehotan vahvasti olemaan laittamatta lisää rahaa taskuihinsa ruokkiakseen laitonta toimintaansa entisestään. Yksinkertaisesti sanottuna, älä maksa lunnaita. Se ei ole sen arvoista. Sen sijaan suositukseni on joko tutkia, miten poistaa Kolz ransomware tai miten estää hyökkäys kokonaan. Seuraavissa jaksoissa käsittelen kutakin näistä aiheista perusteellisemmin, jotta voimme selvittää, mitä tälle Djvu: n kannalle voidaan tehdä. Joten pitemmittä puheitta, ryhdytään hommiin.

Miten poistaa Kolz Ransomware

ensinnäkin katsotaan, miten voit käsitellä Kolz ransomware-virusta. Olitpa kotona tai yrityksen verkossa, seuraavat kolme vaihetta ovat elintärkeitä onnistuneen siivousoperaation.

eristä saastunut laite

nopea reagointi on välttämätöntä, kun olet tekemisissä minkä tahansa ransomware-viruksen kanssa, mukaan lukien kolz-kannan kanssa. Siksi ensimmäinen toimenpide, johon haluat ryhtyä, on eristää tartunnan saanut laite, jotta uhka ei leviäisi muihin tietokoneisiin, jotka toimivat samassa lähiverkossa.

- irrota kone Internetistä irrottamalla Ethernet-kaapeli. Jos tietokoneesi on kytketty Wi-Fi-verkkoon, suosittelen poistamaan yhteyden tietokoneesi Ohjauspaneelista.

- Poista kaikki ulkoiset tallennuslaitteet asemasta siirtymällä tietokoneeseeni, napsauttamalla kyseisiä asemia hiiren kakkospainikkeella ja valitsemalla Poista asema-asetus. Tämä estää Kolz ransomware salaamasta myös niitä.

- Kirjaudu ulos pilvestä estääkseen verkkorikollisia hakkeroimasta sovelluksia ja sinne tallennettuja tietoja. Saatat jopa harkita de-asentamista viereisen hallintaohjelmisto.

nämä ovat kolme vaihetta, joita sinun on noudatettava varmistaaksesi, että tartunnan saanut kone on täysin offline-tilassa. Tämän saavuttamisen jälkeen voit jatkaa poistoprosessia.

tunnista salatut tiedostot

kun olet varmistanut, että saastunut laite ei ole enää yhteydessä muihin verkossa oleviin, on aika selvittää aiheutuneen vahingon laajuus. Kolz ransomware-hyökkäyksen tapauksessa se on suhteellisen helppoa. Kuten aiemmin mainittiin, tiedostot salattu tämän STOP Djvu kanta on .kolz laajennus lisätty sen säännöllinen yksi .jpg, .doc ja niin edelleen. Mikä on enemmän, jokainen kansio, joka sisältää yhden tai useamman vioittuneet tiedostot on lunnasvaatimus sijaitsee siinä samoin.

Look for a Kolz Ransomware Decryptor

lokakuussa 2019 julkaistiin STOP Djvu ransomware decryptor 148: lle cyberthreatin tunnetuista versioista. Työkalu on kuitenkin tehokas elokuuhun 2019 asti ulottuvissa infektioissa, mikä tarkoittaa, että kukaan tartunnan saanut ei voi käyttää sitä kyseisen päivämäärän jälkeen. Valitettavasti Kolz ransomware ei ole DjVu: n versio, jonka salauksen voi vielä purkaa ilmaisten työkalujen avulla. Lisäksi se, että etsii verkosta yhden sattumanvaraisesti, voi jopa lisätä loukkausta loukkaantumiseen. Kesäkuussa 2020 tietoturvatutkijat saivat selville, että kolz ransomware-salauksen purkajaksi tekeytynyt ohjelma oli todellisuudessa huijausohjelma, joka toimitti zorab-nimellä tunnettua ransomware-kantaa. Tästä syystä ehdotan, että hankitte salauksenpurkajanne vain varmennetuista lähteistä. Esimerkiksi, BleepingComputer sivusto on jatkuvasti päivitetty osio juuri tästä aiheesta, josta löydät uusimmat julkaisut, sekä muita hyödyllisiä tietoja aiheesta. Tai voit kokeilla Heimdal Securityn omaa blogiartikkelia ilmaisista ransomware-salauksen purkutyökaluista. Takaamme myös pitävämme sinut säännöllisesti ajan tasalla ja lisäämme Kolz ransomware-salauksen sinne heti, kun se tulee ulos. Sillä välin, mitä voit tehdä tartunnan tapauksessa, on ottaa yhteyttä asianomaisiin verkkorikollisuusviranomaisiin alueellasi tai ottaa yhteyttä toimivaltaisiin kolmannen osapuolen myyjiin, jotka voivat auttaa sinua käsittelemään lieventämistä.

kuinka estää Kolz Ransomware-hyökkäys

rutiinitiedon varmuuskopiointi (Online-ja Offline-tilassa)

tärkeiden tietojen kopioiden luominen pilveen on tunnettu suojaustoimenpide. Silti kyberhyökkääjät voivat saada sinut sielläkin. Siksi en voi korostaa offline-tietojen varmuuskopiointijärjestelmän merkitystä tarpeeksi. Loppujen lopuksi mikään ei kilpaile hyvän vanhan muistitikun, ulkoisen kiintolevyn, SSD: n tai HDD: n kanssa. Tämän lisäksi kannattaa myös miettiä, kuinka hyvin koneen tiedostot on suojattu. Varmuuskopiot voivat viedä sinut vain toistaiseksi. Varteenotettava vaihtoehto tässä tapauksessa on levittää tietoja useisiin osioihin. Tällä tavalla, se on vaikeampaa hakkerit tavoittaa kaikki ennen kuin otat huomioon ja potkia heidät ulos.

Tutustu Social Engineering-käytäntöihin

ennen kaikkea kiristysohjelmat sekä haittaohjelmat, troijalaiset ja muut niihin liittyvät uhat leviävät älykkäiden sosiaalisen suunnittelun käytäntöjen kautta. Kyberhyökkääjistä on tullut nykyään yhä ovelampia. Heillä on kyky paitsi matkia sähköpostiosoitteita ihmisiä tiedät, mutta myös mielikuvia rakkaan tuotemerkkejä, palveluntarjoajien, tai laitosten. Jopa kokeneet Internetin käyttäjät voivat joskus joutua tällaisen huijauksen uhriksi. Tästä syystä kannattaa aina pitää silmät auki, jos on aktiivinen Internetin käyttäjä kotona tai työpaikalla. Kun se tulee phishing sähköpostit, virheellinen tai harhaanjohtava oikeinkirjoitus yritykset (kuten käyttämällä pieniä kirjaimia ”L” sijasta pääoman ”i” ja päinvastoin) ovat numero yksi asia varoa. Sama koskee näennäisesti tuttuja brändäysyrityksiä. Hieman tummemmat tai vaaleammat värimaailmat, epäilyttävät linkit ja tavaramerkki-tai tekijänoikeussymbolien puuttuminen ovat joitakin muita yleisiä paljastavia merkkejä siitä, että olet tekemisissä haitallisen huijauksen kanssa.

ota aina heti käyttöön paikkaukset ja päivitykset

avaamattomat tai vanhentuneet ohjelmistot ja sovellukset voivat muuttua silmänräpäyksessä yhdyskäytäväksi kiristyshaittaohjelmille. Ilkeämieliset toimijat ovat tunnettuja järjestelmähaavoittuvuuksien ovelasta hyödyntämisestä, minkä vuoksi laitteesi kannattaa aina pitää koodin tasalla. Ratkaisu, Kuten ikioma Thor Foresight Home, voi auttaa sinua sulkemaan nuo tärkeät tietoturva-aukot heti, kun päivitykset otetaan käyttöön.

TURVAA NETTISELAILU!

Get Threat Prevention Home

ennakointi ei ainoastaan korjaa ohjelmistoasi automaattisesti, vaan se myös suodattaa mahdolliset ransomware-ja Apt-ohjelmat seisomalla henkilötietojesi ja saastuneen sisällön välissä. Lisäturvakerroksena se on yhteensopiva kaikkien muiden käytössä olevien kyberturvallisuustoimenpiteiden kanssa. Ottaen huomioon, että sinulla on niitä.

Asenna seuraavan sukupolven virustorjuntaratkaisu

kierretään hetki taaksepäin. Thor-ennakointi voi auttaa sinua suojaamaan kotiasi kiristysohjelmilta ja muilta haitallisilta uhilta, mutta se ei pysty siihen yksin. Suositukseni on yhdistää se seuraavan sukupolven virustorjuntaratkaisuun, kuten Heimdalin Thor Vigilance Home. Helppo asentaa ja kevyt laitteen resursseja, se on ihanteellinen kotona puolustus APTs. Yhdessä ennakoinnin kanssa Vigilance muodostaa Thor Premium Home-kyberturvallisuusohjelman, joka voi estää jopa kaikkein vankimpia ransomware-ja haittaohjelmia saamasta laitonta pääsyä arvokkaisiin tietoihisi. Kokonaisvaltainen ratkaisu, Premium on sekä ennakoiva että reaktiivinen, joka tarjoaa sinulle all-around suojaa kaikenlaisilta online haittaa.

Yhteenvetona…

osana pahamaineista STOP Djvu-perhettä Kolz ransomware on kyberuhka, joka on otettava huomioon. Vaikka suhteellisen tuntematon, on syytä ottaa huomioon, että se jo tehnyt muutamia uhreja keskuudessa online-käyttäjille. Ja koska yhteensopiva salauksenpurkaja ei ole vielä löytynyt, ennaltaehkäisy on edelleen paras vaihtoehto, kuten aina.