Una nuova minaccia informatica sta facendo ondate online, poiché sempre più utenti stanno iniziando a segnalare infezioni. Sto parlando di Kolz ransomware, un ceppo relativamente sconosciuto che è così nefasto come nomi più noti del settore come Netwalker o Sodinokibi. Ma che cosa è che rende Kolz ransomware così difficile da definire? Qui di seguito, ho raccolto un breve compendio delle informazioni disponibili su di esso, così come offerto alcuni pezzi di consulenza per la vostra protezione. Quindi, se vuoi imparare cos’è Kolz ransomware e, cosa più importante, come affrontarlo, continua a leggere.

- Che cosa è Kolz Ransomware?

- Come Kolz ransomware crittografa i dispositivi

- Come rimuovere Kolz Ransomware

- Isolare il dispositivo infetto

- Identificare i file crittografati

- Cercare un Kolz Ransomware Decryptor

- Come prevenire un attacco ransomware Kolz

- Eseguire backup di routine dei dati (online e offline)

- Familiarizzare con le pratiche di ingegneria sociale

- Distribuire sempre immediatamente patch e aggiornamenti

- Installa una soluzione antivirus di nuova generazione

- Per riassumere

Che cosa è Kolz Ransomware?

Kolz è un ceppo ransomware che fa parte della famiglia STOP Djvu ransomware che è stato scoperto dal cacciatore ransomware indipendente Michael Gillespie. L’operazione è attiva almeno da dicembre 2016, quando è stata avvistata la prima variante. A partire da settembre 2020, sono state rilasciate ben 160 varianti di Djvu ransomware, se non di più. La famiglia STOP Djvu cybercrime ha fatto oltre 116.000 vittime confermate nel corso degli anni, con la stima reale di essere circa un enorme 460.000. Infatti, più della metà degli attacchi ransomware distribuiti da tutto il mondo sono costituiti da una forma di Djvu. I ceppi della famiglia STOP Djvu funzionano con la crittografia RSA-1024, un algoritmo di crittografia asimmetrica che genera chiavi pubbliche e private per ogni vittima. Mentre il primo facilita la crittografia, la sua controparte posteriore viene creata per scopi di decrittografia. Questo metodo di funzionamento si applica Kolz ransomware pure.

Come Kolz ransomware crittografa i dispositivi

Non siamo ancora sicuri al 100% di come Kolz ransomware si diffonde, poiché il suo mezzo di infezione preferito non è stato segnalato finora. Tuttavia, questo tipo di cyber-minaccia di solito si propaga attraverso uno (o più) dei seguenti cinque modi:

- campagne malspam

- Trojan di rete

- strumenti non ufficiali di terze parti

- file fraudolenti

- reti peer-to-peer (P2P)

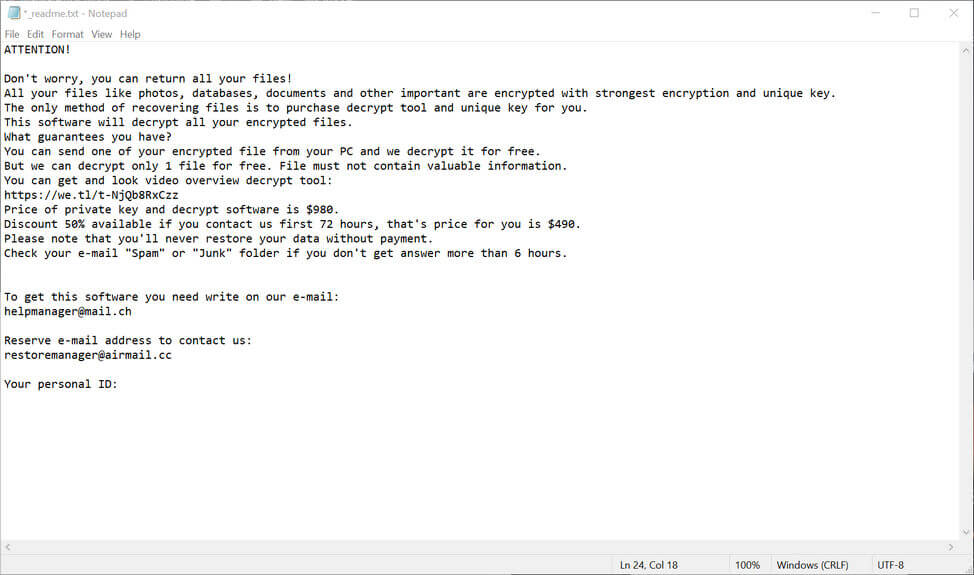

Una volta che Kolz ransomware si è infiltrato con successo nel tuo dispositivo, procede alla crittografia tutte le immagini, documenti, database e altri file sul dispositivo. Si può dire quali file sono stati crittografati perché un ulteriore .estensione kolz viene aggiunto al loro nome nel processo. Quindi, per esempio, gerbillo.jpg sarebbe diventato gerbillo.jpg.kolz. Dopo aver corrotto tutti i file validi, Kolz distribuisce un file di testo intitolato _readme.txt in tutte le cartelle contenenti risorse crittografate. Puoi vedere come appare il documento nell’immagine incorporata qui sotto:

Fonte immagine: MalwareTips

Il testo nell’immagine sopra si legge come segue:

ATTENZIONE! Non preoccuparti, puoi restituire tutti i tuoi file! Tutti i file come immagini, database, documenti e altri importanti sono crittografati con la crittografia più forte e chiave unica. L’unico metodo per recuperare i file è quello di acquistare strumento decrypt e chiave unica per voi. Questo software decifrare tutti i file crittografati. Quali garanzie hai? È possibile inviare uno dei file crittografati dal PC e noi decifrare gratuitamente. Ma possiamo decifrare solo 1 file gratuitamente. Il file non deve contenere informazioni preziose. È possibile ottenere e guardare video panoramica strumento decrypt: hxxps://we.tl/t-18R6r7GGG8 Prezzo della chiave privata e decrypt software è 9 980. Sconto 50% disponibile se ci contattate in primo luogo 72 ore, che è il prezzo per voi è $490. Tieni presente che non ripristinerai mai i tuoi dati senza pagamento. Controlla la tua e-mail “Spam” o “Junk” cartella se non si ottiene risposta più di 6 ore. Per ottenere questo software è necessario scrivere sulla nostra e-mail: [email protected] Prenota l’indirizzo e-mail per contattarci: [email protected] Il tuo ID personale:

Si prega di notare che la parte finale della nota di riscatto lettura “il tuo ID personale” è stato lasciato vuoto nel campione. Questo perché la chiave viene generata individualmente per ciascun utente attraverso il suddetto metodo di crittografia RSA-1024. Leggendo il documento di testo, si potrebbe essere inclini a pensare che sembra abbastanza suscettibile, tutto sommato. Tuttavia, i criminali informatici non hanno mai buone intenzioni e consiglio vivamente di non mettere più soldi nelle loro tasche per alimentare ulteriormente le loro attività illecite. In poche parole, non pagare il riscatto. Non ne vale la pena. Invece, la mia raccomandazione è di esaminare come rimuovere Kolz ransomware o come prevenire completamente un attacco. Nelle sezioni seguenti, discuterò ciascuno di questi argomenti in modo più approfondito in modo da poter stabilire cosa si può fare su questo particolare ceppo di Djvu. Quindi, senza ulteriori indugi, entriamo in esso.

Come rimuovere Kolz Ransomware

In primo luogo, vediamo come si può trattare con un’infezione Kolz ransomware. Sia che siate a casa o all’interno della rete aziendale, i tre passaggi che ne derivano sono vitali per un’operazione di pulizia di successo.

Isolare il dispositivo infetto

Risposta rapida è essenziale quando si ha a che fare con qualsiasi infezione ransomware, tra cui uno che coinvolge il ceppo Kolz. Pertanto, l’azione iniziale che si desidera eseguire è isolare il dispositivo infetto per evitare che la minaccia si diffonda ad altri computer che operano nella stessa rete locale.

- Scollegare la macchina da Internet scollegando il cavo Ethernet. Se il computer è accoppiato a una rete Wi-Fi, vi consiglio di disabilitare la connessione dal Pannello di controllo del computer.

- Espellere qualsiasi dispositivo di archiviazione esterno andando su Risorse del computer, facendo clic con il pulsante destro del mouse sulle unità in questione e selezionando l’opzione di espulsione. Questo si ferma Kolz ransomware di crittografare loro pure.

- Esci dal cloud per impedire ai criminali informatici di hackerare applicazioni e dati memorizzati anche lì. Si potrebbe anche prendere in considerazione de-installare il suo software di gestione adiacente.

Queste sono le tre fasi che devi seguire per assicurarti che la macchina infetta sia completamente offline. Dopo aver raggiunto questo obiettivo, è possibile procedere con il processo di rimozione.

Identificare i file crittografati

Dopo aver assicurato che il dispositivo infetto(s) non è più collegato ad altri nella rete, è il momento di accertare l’entità del danno che è stato fatto. Nel caso di un attacco ransomware Kolz, farlo è relativamente facile. Come accennato in precedenza, i file crittografati da questo ceppo STOP Djvu avranno un .estensione kolz aggiunto al suo regolare uno dei .jpg, .doc, e così via. Inoltre, ogni cartella contenente uno o più file danneggiati avrà anche la richiesta di riscatto.

Cercare un Kolz Ransomware Decryptor

Nel mese di ottobre 2019, un ARRESTO Djvu ransomware decryptor per 148 delle varianti note del cyberthreat è stato rilasciato. Tuttavia, lo strumento è efficace per le infezioni che portano ad agosto 2019, il che significa che nessuno infetto dopo tale data può usarlo. Purtroppo, Kolz ransomware non è una versione di Djvu che può essere decifrato con l’aiuto di strumenti gratuiti appena ancora. Inoltre, la ricerca sul web per uno a caso potrebbe anche aggiungere la beffa al danno. Nel mese di giugno 2020, i ricercatori di sicurezza hanno scoperto che un programma fingendo di essere un Kolz ransomware decryptor era in realtà un software fraudolento fornire un ceppo ransomware noto come Zorab. Per questo motivo, suggerisco di ottenere i tuoi decryptors solo da fonti verificate. Ad esempio, il sito BleepingComputer ha una sezione costantemente aggiornata su questo argomento in cui troverai le ultime versioni, così come qualsiasi altra informazione utile sull’argomento. Oppure, si può dare molto proprio articolo del blog di Heimdal Security su free ransomware decryption tools una prova. Abbiamo anche garantire per tenervi aggiornati regolarmente e noi aggiungeremo il Kolz ransomware decryptor lì non appena viene fuori. Nel frattempo, ciò che puoi fare in caso di infezione è contattare le autorità competenti per la criminalità informatica nella tua regione o contattare fornitori di terze parti competenti che possono aiutarti a gestire la mitigazione.

Come prevenire un attacco ransomware Kolz

Eseguire backup di routine dei dati (online e offline)

La creazione di copie di dati cruciali nel cloud è una procedura di sicurezza nota. Ancora, cyberattackers possono arrivare a voi anche lì. Questo è il motivo per cui non posso sottolineare l’importanza di un sistema di backup dei dati offline abbastanza. Alla fine della giornata, nulla compete con il buon vecchio’ flash drive, disco rigido esterno, SSD o HDD. Oltre a questo, dovresti anche considerare quanto bene i file sul tuo computer sono protetti. I backup possono solo prendere finora. Un’opzione praticabile in questo caso sta diffondendo i dati su più partizioni. In questo modo, sarà più difficile per gli hacker di raggiungere tutto questo prima di prendere nota e calci fuori.

Soprattutto, ransomware, così come malware, trojan e altre minacce associate, si diffondono attraverso pratiche di ingegneria sociale intelligenti. Cyberattackers sono diventati sempre più furbi al giorno d’oggi. Hanno la capacità di imitare non solo gli indirizzi e-mail di persone che conosci, ma anche le immagini di marchi amati, fornitori di servizi o istituzioni. Anche gli utenti esperti di Internet a volte possono cadere preda di questo tipo di stratagemma. Per questo motivo, dovresti sempre tenere gli occhi aperti se sei un utente Internet attivo a casa o sul posto di lavoro. Quando si tratta di e-mail di phishing, tentativi di ortografia errati o fuorvianti (come l’utilizzo di “L” minuscola invece di “i” maiuscola e viceversa) sono la cosa numero uno che si guarda fuori per. Lo stesso vale per tentativi di branding apparentemente familiari. Combinazioni di colori leggermente più scure o più chiare, collegamenti sospetti e la mancanza di simboli di marchio o copyright sono altri segni rivelatori comuni che si tratta di una truffa dannosa.

Distribuire sempre immediatamente patch e aggiornamenti

Software e applicazioni non patchati o obsoleti possono diventare un gateway per ransomware in un batter d’occhio. Gli attori malintenzionati sono noti per aver scaltramente sfruttato le vulnerabilità del sistema, motivo per cui dovresti sempre tenere i tuoi dispositivi aggiornati al codice. Una soluzione come la nostra Thor Foresight Home può aiutarti a chiudere quei buchi di sicurezza medi non appena gli aggiornamenti vengono distribuiti.

PROTEGGI LA TUA NAVIGAZIONE ONLINE!

Ottenere la prevenzione delle minacce a casa

Non solo Foresight patch automaticamente il software, ma filtra anche potenziali ransomware e APT in piedi tra i dati personali e il contenuto infetto. Come livello di sicurezza aggiuntivo, è compatibile con qualsiasi altra misura di sicurezza informatica che potresti avere in atto. Considerando che ne hai un po’, ovviamente.

Installa una soluzione antivirus di nuova generazione

Torniamo indietro per un minuto. Thor Foresight può aiutarti a proteggere la tua casa da ransomware e altre minacce dannose, ma non può farlo da solo. La mia raccomandazione è di abbinarlo a una soluzione antivirus di nuova generazione, come Thor Vigilance Home di Heimdal. Facile da installare e luce sulle risorse del dispositivo, è l’ideale at-home difesa contro APT. Insieme a Foresight, Vigilance forma la suite di sicurezza informatica Thor Premium Home che può impedire anche ai ransomware e ai malware più robusti di accedere illegalmente ai tuoi preziosi dati. Una soluzione olistica, Premium è sia proattiva che reattiva, offrendo una protezione completa da qualsiasi forma di danno online.

Per riassumere

Come parte della famigerata famiglia STOP Djvu, Kolz ransomware è una minaccia informatica da non sottovalutare. Anche se relativamente sconosciuto, vale la pena prendere atto che ha già fatto alcune vittime tra gli utenti online. E con un decryptor compatibile introvabile appena ancora, prevenzione rimane la soluzione migliore, come sempre.