に注意するための停止Djvuの変種は、ますます多くのユーザーが感染を報告し始めているため、新しいサイバー脅威がオンラインに波を作っています。 私はKolz ransomwareについて話していますが、NetwalkerやSodinokibiなどの業界でよく知られている名前と同じくらい極悪な比較的未知の株です。 しかし、Kolz ransomwareをピン留めするのが難しいのは何ですか? 以下に、私はそれに関する利用可能な情報の簡単な大要を集めただけでなく、あなたの保護のためのアドバイスのいくつかの作品を提供しています。 したがって、Kolz ransomwareが何であるか、さらに重要なことに、それに対処する方法を学びたい場合は、読み続けてください。

コルツランサムウェアとは何ですか?

Kolzは、独立したランサムウェアハンター Michael Gillespieによって発見されたSTOP Djvuランサムウェアファミリーの一部であるランサムウェア株です。 この作戦は、最初の変種が発見された少なくとも2016年12月以来、活発に行われています。 2020年9月現在、Djvu ransomwareの160種類もの亜種がリリースされています。 停止Djvuサイバー犯罪家族は、実際の推定値はなんと460,000の周りにあると、長年にわたって116,000以上の確認された犠牲者を作りました。 実際、世界中から展開されているランサムウェア攻撃の半分以上がDjvuの形式で構成されています。 STOP Djvuファミリーの株は、各被害者の公開鍵と秘密鍵の両方を生成する非対称暗号化アルゴリズムであるRSA-1024暗号化で実行されます。 前者は暗号化を容易にしますが、後者の対応するものは復号化の目的で作成されます。 この操作方法は、Kolz ransomwareにも適用されます。

Kolz Ransomwareがデバイスをどのように暗号化するか

Kolz ransomwareがどのように拡散するかについてはまだ100%確信していません。 ただし、この種のサイバー脅威は、通常、次の5つの方法のうちの1つ(またはそれ以上)を介して伝播します:

- malspam campaigns

- ネットワークトロイの木馬

- 非公式のサードパーティ製ツール

- 不正なファイル

- ピアツーピア(P2P)ネットワーク

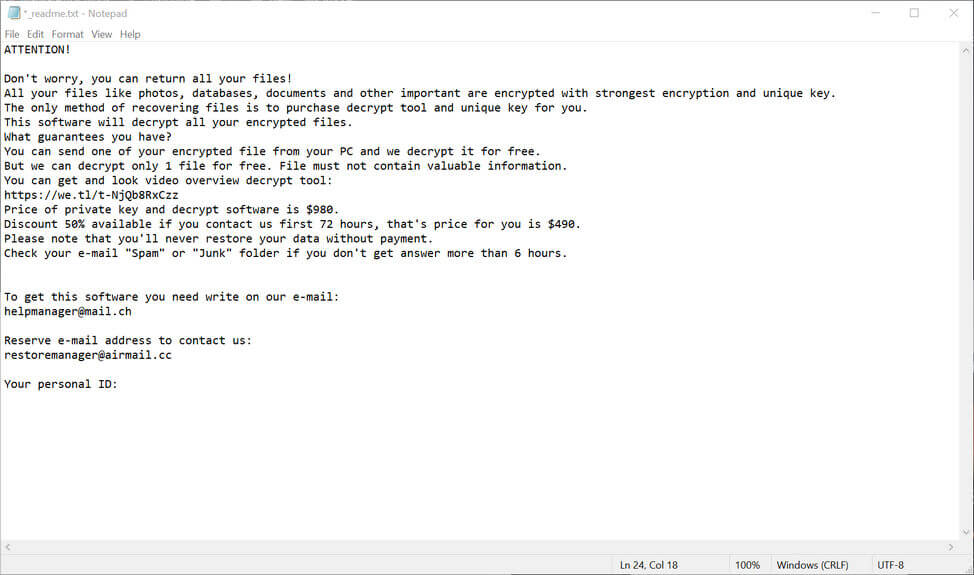

Kolz ransomwareがデバイスに正常に侵入お使いのデバイス上の画像、文書、データベース、およびその他のファイル。 あなたは、追加のために暗号化されているファイルを伝えることができます。kolz拡張子は、プロセスで自分の名前に追加されます。 だから、例えば、スナネズミ。jpgはスナネズミになるだろう。jpg。コルツ すべての実行可能なファイルを破損した後、Kolzは_readmeという名前のテキストファイルを展開します。暗号化されたリソースを含むすべてのフォルダ内のtxt。 ドキュメントがどのように見えるかは、下に埋め込まれた画像で確認できます。

Image Source:MalwareTips

上の画像のテキストは次のようになります:

注意! 心配しないで、すべてのファイルを返すことができます! 写真、データベース、文書、その他の重要なようなすべてのファイルは、最強の暗号化と一意のキーで暗号化されています。 ファイルを回復する唯一の方法は、復号化ツールと一意のキーを購入することです。 このソフトウェアは、すべての暗号化されたファイルを復号化します。 あなたが持っている保証は何ですか? あなたのPCから暗号化されたファイルのいずれかを送信することができ、我々は無料でそれを復号化します。 しかし、私たちは無料で1つのファイルを復号化することができます。 ファイルには貴重な情報が含まれていてはなりません。 あなたが取得し、ビデオの概要復号化ツールを見ることができます:hxxps://we.tl/t-18r6r7ggg8秘密鍵と復号化ソフトウェアの価格は9 980です。 利用できる割引50%私達に最初に72時間連絡すれば、それはあなたのための価格です$490です。 支払いなしでデータを復元することは決してありませんのでご注意ください。 答えを6時間以上得なかったらあなたの電子メール”スパム”か”がらくた”のホールダーを点検しなさい。 このソフトウェアを得るためには私達の電子メールで書く必要があります:[email protected] 私達に連絡するために電子メールアドレスを予約して下さい:[email protected] あなたの個人的なID:

サンプルでは、身代金メモの最後の部分”your personal ID”が空白のままになっていることに注意してください。 これは、前述のRSA-1024暗号化の方法を使用して、キーがユーザーごとに個別に生成されるためです。 テキスト文書を読んで、あなたはそれが非常に従順なようだと思う傾向があるかもしれません、すべてのものが考慮されています。 しかし、サイバー犯罪者は決してよく意味することはありませんし、私は強く、さらに彼らの違法な活動を燃料に彼らのポケットに多くのお金を入れていないことをお勧めします。 簡単に言えば、身代金を払ってはいけません。 それは価値がない。 代わりに、Kolz ransomwareを削除する方法、または攻撃を完全に防ぐ方法を検討することをお勧めします。 我々はDjvuのこの特定の株について何ができるかを確立できるように、次のセクションでは、私はより多くの深さでこれらのトピックのそれぞれについ だから、それ以上の騒ぎなしで、それに入りましょう。

Kolz Ransomwareを削除する方法

まず、Kolz ransomware感染に対処する方法を見てみましょう。 あなたが自宅で、またはあなたの会社のネットワーク内にあるかどうか、その後の三つのステップは、成功したクリーンアップ操作のために不可欠

感染したデバイスを隔離する

Kolz株を含むランサムウェア感染を扱う際には、迅速な対応が不可欠です。 したがって、実行する最初のアクションは、同じローカルネットワークで動作する他のコンピュータに脅威が広がるのを防ぐために、感染したデバイスを

- イーサネットケーブルを抜いて、本製品をインターネットから切断します。 お使いのコンピュータがWi-Fiネットワークに接続されている場合は、コンピュータのコントロールパネルから接続を無効にすることをお勧めします。

- マイコンピュータに移動し、問題のドライブを右クリックし、取り出しオプションを選択して、外部ストレージデバイスを取り出します。 これにより、Kolz ransomwareも暗号化しなくなります。

- サイバー犯罪者がそこに保存されているアプリケーションやデータをハッキングするのを防ぐために、クラウドからログアウトします。 あなたも、その隣接する管理ソフトウェアの脱インストールを検討することをお勧めします。

感染したマシンが完全にオフラインになるようにするには、次の3つの段階を実行する必要があります。 これを達成したら、削除プロセスを進めることができます。

暗号化されたファイルの特定

感染したデバイスがネットワーク内の他のデバイスに接続されていないことを確認したら、被害の程度を確認します。 Kolz ransomware攻撃の場合、そうするのは比較的簡単です。 前述したように、この停止Djvu株によって暗号化されたファイルは、持っています。kolz拡張は、その通常のものに追加されました。jpg,.ドク、など。 さらに、1つ以上の破損したファイルを含むすべてのフォルダには、身代金メモも配置されます。

Kolz Ransomware Decryptorを探す

2019年10月、cyberthreatの既知の亜種のうち148種のSTOP Djvu ransomware decryptorがリリースされました。 ただし、このツールは2019年8月までの感染に対して効率的であるため、その日以降に感染した人は誰も使用できません。 残念ながら、Kolz ransomwareはまだ無料のツールの助けを借りて復号化できるDjvuのバージョンではありません。 さらに、無作為にウェブを検索することは、傷害に侮辱を加えるかもしれません。 2020年6月、セキュリティ研究者は、Kolz ransomware decryptorのふりをしたプログラムが、実際にはZorabとして知られているランサムウェア株を提供する詐欺的なソフトウェアであることを発見しました。 このため、検証されたソースからのみ復号化子を取得することをお勧めします。 たとえば、BleepingComputerサイトには、最新のリリースやその他の有用な情報を見つけるこのトピックに関する常に更新されたセクションがあります。 または、無料のランサムウェア復号化ツールに関するHeimdal Securityの独自のブログ記事を試してみることもできます。 また、定期的に投稿し続けることを保証し、Kolz ransomware decryptorが出てくるとすぐに追加します。 その間に、感染の場合にできることは、お住まいの地域の関連するサイバー犯罪当局に連絡するか、緩和策に対処するのに役立つ有能なサードパーティの

Kolz Ransomware攻撃を防ぐ方法

定期的なデータバックアップを実行する(オンラインとオフライン)

クラウド内の重要なデータのコピーを作成することは、既知のセキ それでも、サイバー攻撃者はそこにもあなたを得ることができます。 私は十分にオフラインデータバックアップシステムの重要性を強調することはできません理由です。 一日の終わりには、古き良きフラッシュドライブ、外付けハードドライブ、SSD、またはHDDと競合するものはありません。 これに加えて、マシン上のファイルがどれだけ保護されているかも考慮する必要があります。 バックアップは、これまでのところあなたを取ることができます。 この場合の実行可能なオプションは、複数のパーティションにデータを分散させることです。 あなたがメモを取ると、それらをキックアウトする前に、ハッカーがそれのすべてに到達するために、このように、それは困難になります。

ソーシャルエンジニアリングプラクティスに慣れる

何よりも、ランサムウェア、マルウェア、トロイの木馬、およびその他の関連する脅威は、巧妙なソーシャルエンジニアリングプラクティスを通じて広がっています。 サイバー攻撃者は、今日ますます狡猾になっています。 彼らはあなたが知っている人々の電子メールアドレスを模倣するだけでなく、最愛のブランド、サービスプロバイダ、または機関のイメージも模倣する能力 経験豊富なインターネットユーザーでさえ、この種の策略の餌食になることがあります。 このため、自宅や職場でアクティブなインターネットユーザーの場合は、常に目を剥がしておく必要があります。 フィッシングメールに関しては、誤ったスペルや誤解を招くスペルの試み(大文字の”i”の代わりに小文字の”L”を使用したり、その逆を使用したりするなど) 同じは一見よく知られた決め付ける試みのために行く。 わずかに暗いまたは明るいカラースキーム、不審なリンク、および任意の商標または著作権シンボルの欠如は、悪意のある詐欺を扱っているいくつかの他の一般的な証拠となる兆候です。

常にパッチとアップデートをすぐに展開

パッチが適用されていない、または古いソフトウェアとアプリケーションは、瞬く間にランサムウェアのゲートウェイになる可能性があります。 悪意のあるアクターは、システムの脆弱性を巧みに悪用することで悪名高いため、デバイスを常にコードに保つ必要があります。 私たち自身のThor Foresight Homeなどのソリューションは、更新が展開されるとすぐにそれらの平均的なセキュリティホールを閉じるのに役立ちます。

Foresightはソフトウェアに自動的にパッチを適用するだけでなく、個人データと感染したコンテンツの間に立つことによって、潜在的なランサムウェアとAPTs 追加のセキュリティ層として、それはあなたが所定の位置に持っているかもしれない他のサイバーセキュリティ対策と互換性があります。 もちろん、あなたにはいくつかあることを考慮してください。

次世代のウイルス対策ソリューションをインストール

ちょっと円を戻しましょう。 Thor Foresightは、ランサムウェアやその他の悪意のある脅威からあなたの家を保護するのに役立ちますが、それだけではできません。 私のお勧めは、HeimdalのThor Vigilance Homeなどの次世代のウイルス対策ソリューションとペアリングすることです。 お使いのデバイスのリソースにインストールして点灯するのは簡単で、それはAPTsに対する理想的な自宅での防衛です。 Foresightと一緒にVigilanceは、最も堅牢なランサムウェアやマルウェアが貴重なデータに違法にアクセスするのを止めることができるThor Premium Homeサイバーセキュリティスイートを形成しています。 総合的なソリューションであるPremiumは、積極的かつ反応的なものであり、あらゆる形態のオンライン害からの全面的な保護を提供します。

要約すると…

悪名高いSTOP Djvuファミリーの一部として、Kolz ransomwareは考慮すべきサイバー脅威です。 比較的なじみのないとはいえ、それはすでにオンラインユーザーの間でいくつかの犠牲者を作ったことに注意する価値があります。 そして、互換性のある復号化器では、まだどこにも見つからないため、予防はいつものように、あなたの最善の策のままです。