een nieuwe cyberdreiging maakt online golven, omdat steeds meer gebruikers infecties beginnen te melden. Ik heb het over Kolz ransomware, een relatief onbekende stam die is zo snode als beter bekende namen in de industrie, zoals Netwalker of Sodinokibi. Maar wat is het dat maakt Kolz ransomware zo moeilijk vast te pinnen? Hieronder heb ik een korte compendium van de beschikbare informatie over het verzameld, evenals aangeboden een aantal stukken van advies voor uw bescherming. Zo, als je wilt leren wat Kolz ransomware is en, nog belangrijker, hoe om te gaan met het, dan blijven lezen.

- Wat is Kolz Ransomware?

- hoe Kolz Ransomware apparaten versleutelt

- hoe te verwijderen Kolz Ransomware

- isoleer het geïnfecteerde apparaat

- Identificeer de versleutelde bestanden

- zoek naar een Kolz Ransomware Decryptor

- een Kolz Ransomware-aanval voorkomen

- routinematige back-ups maken (Online en Offline)

- maak uzelf vertrouwd met Social Engineering praktijken

- implementeer altijd onmiddellijk Patches en Updates

- Installeer een antivirusoplossing van de volgende generatie

- om het samen te vatten…

Wat is Kolz Ransomware?

Kolz is een ransomware stam die deel uitmaakt van de STOP Djvu ransomware familie die werd ontdekt door de onafhankelijke ransomware jager Michael Gillespie. De operatie is actief sinds ten minste December 2016, toen de eerste variant werd gespot. Met ingang van September 2020, maar liefst 160 varianten van Djvu ransomware zijn vrijgegeven, zo niet meer. De STOP Djvu cybercrime familie heeft meer dan 116.000 bevestigde slachtoffers gemaakt door de jaren heen, met de werkelijke schatting rond maar liefst 460,000. In feite, meer dan de helft van de ingezette ransomware aanvallen van over de hele wereld bestaan uit een vorm van Djvu. Stammen uit de STOP Djvu-familie draaien op RSA-1024 cryptografie, een asymmetrische encryptie-algoritme dat zowel publieke als private sleutels genereert voor elk slachtoffer. Terwijl de eerste vergemakkelijkt encryptie, de laatste tegenhanger is gemaakt voor decryptie doeleinden. Deze werkwijze geldt Kolz ransomware Ook.

hoe Kolz Ransomware apparaten versleutelt

we zijn nog steeds niet 100% zeker van hoe Kolz ransomware zich verspreidt, aangezien het gewenste infectiemedium tot nu toe niet is gemeld. Echter, dit type cyber-dreiging meestal verspreidt via een (of meer) van de volgende vijf manieren:

- malspam campagnes

- netwerk Trojans

- Onofficiële tools van derden

- frauduleuze bestanden

- peer-to-peer (P2P) netwerken

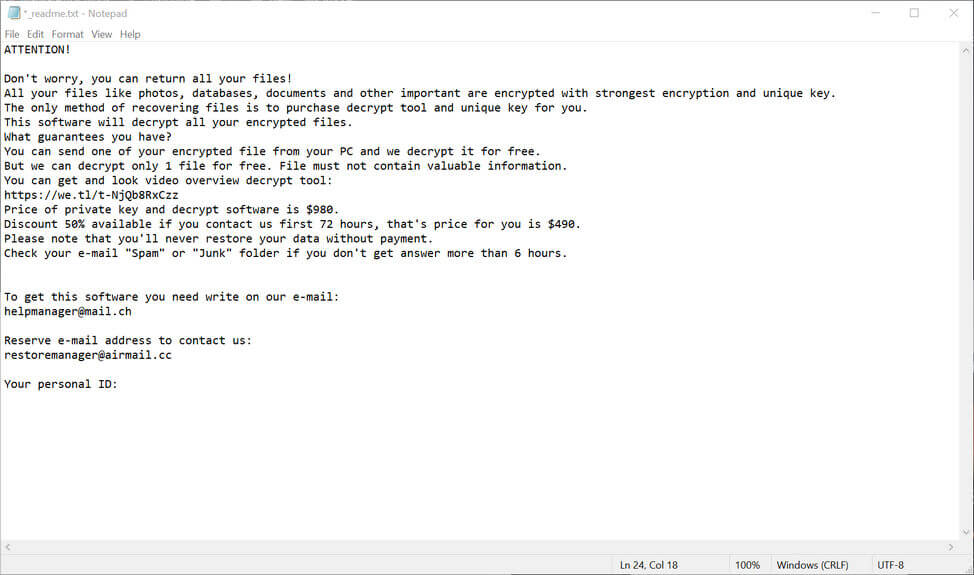

zodra Kolz ransomware met succes uw apparaat heeft geïnfiltreerd, versleutelt het alle afbeeldingen, documenten, databases en andere bestanden op uw apparaat. U kunt vertellen welke bestanden zijn versleuteld omdat een extra .kolz extensie wordt toegevoegd aan hun naam in het proces. Dus, bijvoorbeeld, woestijnrat.jpg zou woestijnrat worden.jpg.kolz. Na het beschadigen van alle levensvatbare bestanden, Kolz implementeert een tekstbestand met de titel _readme.txt in alle mappen met versleutelde bronnen. U kunt zien hoe het document eruit ziet in de afbeelding hieronder ingebed:

Afbeeldingsbron: MalwareTips

de tekst in de afbeelding hierboven leest als volgt:

attentie! Maak je geen zorgen, u kunt al uw bestanden terug! Al uw bestanden zoals foto ‘ s, databases, documenten en andere belangrijke worden versleuteld met de sterkste encryptie en unieke sleutel. De enige methode voor het herstellen van bestanden is om decoderen gereedschap en unieke sleutel voor u te kopen. Deze software zal al uw gecodeerde bestanden te decoderen. Welke garanties heb je? U kunt een van uw versleutelde bestand te sturen vanaf uw PC en we decoderen het gratis. Maar we kunnen alleen decoderen 1 bestand Gratis. Het bestand mag geen waardevolle informatie bevatten. U kunt krijgen en kijken video overzicht decoderen tool: hxxps: / / we. tl/t-18R6r7GGG8 prijs van private sleutel en decoderen software is $ 980. Korting 50% beschikbaar als u contact met ons eerste 72 uur, dat is de prijs voor u is $ 490. Houd er rekening mee dat u uw gegevens nooit zult herstellen zonder betaling. Controleer uw e-mail “Spam” of “Junk” map als je antwoord niet meer dan 6 uur. Om deze software te krijgen moet u schrijven op onze e-mail: [email protected] reserveer e – mailadres om contact met ons op te nemen: [email protected] uw persoonlijke ID:

Houd er rekening mee dat het laatste deel van de losgeldnota lezen “uw persoonlijke ID” is leeg gelaten in het monster. Dit komt omdat de sleutel individueel voor elke gebruiker door de bovengenoemde methode van cryptografie RSA-1024 wordt gegenereerd. Het lezen van het tekstdocument, je zou geneigd zijn om te denken dat het lijkt heel vatbaar, alles bij elkaar genomen. Cybercriminelen bedoelen het echter nooit goed en ik raad ten zeerste aan om niet meer geld in hun zakken te stoppen om hun illegale activiteiten verder te voeden. Simpel gezegd, niet het losgeld te betalen. Het is het niet waard. In plaats daarvan, mijn aanbeveling is om ofwel kijken naar hoe Kolz ransomware verwijderen of hoe u een aanval volledig te voorkomen. In de volgende secties zal ik elk van deze onderwerpen dieper bespreken, zodat we kunnen vaststellen wat er gedaan kan worden aan deze specifieke soort Djvu. Dus, zonder verder oponthoud, laten we beginnen.

hoe te verwijderen Kolz Ransomware

eerst en vooral, laten we eens kijken hoe u kunt omgaan met een kolz ransomware infectie. Of u nu thuis bent of binnen uw bedrijfsnetwerk, de volgende drie stappen zijn essentieel voor een succesvolle cleanup operatie.

isoleer het geïnfecteerde apparaat

snelle reactie is essentieel als u te maken heeft met een ransomware-infectie, inclusief een infectie met de Kolz-stam. Daarom, de eerste actie die u wilt nemen is om het geïnfecteerde apparaat te isoleren om te voorkomen dat de dreiging zich verspreidt naar andere computers die in hetzelfde lokale netwerk werken.

- Koppel de machine los van het Internet door de ethernetkabel los te koppelen. Als uw computer is gekoppeld aan een Wi-Fi-netwerk, adviseer ik de verbinding uit te schakelen vanaf het configuratiescherm van uw computer.

- Verwijder alle externe opslagapparaten door naar mijn Computer te gaan, met de rechtermuisknop op de schijven in kwestie te klikken en de optie uitwerpen te selecteren. Dit stopt Kolz ransomware van het versleutelen van hen ook.

- Log uit in de cloud om te voorkomen dat cybercriminelen applicaties en gegevens die daar zijn opgeslagen, hacken. Je zou zelfs willen overwegen de-installatie van de aangrenzende management software.

dit zijn de drie stappen die u moet volgen om ervoor te zorgen dat de geïnfecteerde machine volledig offline is. Na het bereiken van dit, u kunt doorgaan met het verwijderen.

Identificeer de versleutelde bestanden

nadat u ervoor hebt gezorgd dat het(de) geïnfecteerde apparaat (en) niet langer verbonden is met anderen in het netwerk, is het tijd om de omvang van de schade vast te stellen. In het geval van een kolz ransomware aanval, dit te doen is relatief eenvoudig. Zoals eerder vermeld, bestanden versleuteld door deze STOP Djvu stam zal een hebben .kolz extensie toegevoegd aan de reguliere een van .jpg, .doc, enzovoort. Wat meer is, elke map met een of meer beschadigde bestanden zal de losgeldnota zich in het ook.

zoek naar een Kolz Ransomware Decryptor

in oktober 2019 werd een stop Djvu ransomware decryptor uitgebracht voor 148 van de bekende varianten van de cyberthreat. Echter, de tool is efficiënt voor infecties in de aanloop naar augustus 2019, wat betekent dat niemand besmet na die datum kan gebruiken. Helaas, Kolz ransomware is niet een versie van Djvu die kan worden gedecodeerd met behulp van gratis tools nog. Bovendien, het zoeken op het web voor een willekeurig kan zelfs toevoegen belediging aan verwonding. In juni 2020, security onderzoekers ontdekten dat een programma doen alsof ze een Kolz ransomware decryptor was eigenlijk een frauduleuze software leveren van een ransomware stam bekend als Zorab. Om deze reden, Ik stel voor om uw decryptors uit geverifieerde bronnen alleen. Bijvoorbeeld, de BleepingComputer site heeft een voortdurend bijgewerkt gedeelte over dit onderwerp waar u de nieuwste releases, evenals alle andere nuttige informatie over het onderwerp te vinden. Of, u kunt Heimdal Security ‘ s eigen blog artikel op gratis ransomware decryptie tools een keer te proberen. We staan ook in om u regelmatig op de hoogte te houden en we zullen de Kolz ransomware decryptor er toe te voegen zodra het uitkomt. In de tussentijd, wat je kunt doen in het geval van een infectie is om contact op te nemen met de relevante cybercriminaliteit autoriteiten in uw regio of uit te reiken naar bevoegde externe leveranciers die u kunnen helpen omgaan met mitigatie.

een Kolz Ransomware-aanval voorkomen

routinematige back-ups maken (Online en Offline)

het maken van kopieën van cruciale gegevens in de cloud is een bekende beveiligingsprocedure. Toch, cyberattackers kan je daar ook. Daarom kan ik het belang van een offline data backup systeem niet genoeg benadrukken. Aan het einde van de dag concurreert niets met de good ol’ flash drive, externe harde schijf, SSD of HDD. Naast deze, je moet ook overwegen hoe goed de bestanden op uw machine worden beschermd. Back-ups kunnen je niet verder brengen. Een haalbare optie in dit geval is het verspreiden van uw gegevens over verschillende partities. Op deze manier, het zal moeilijker zijn voor hackers om alles te bereiken voordat je notitie te nemen en schop ze uit.

maak uzelf vertrouwd met Social Engineering praktijken

boven alles, ransomware, evenals malware, Trojaanse paarden en andere gerelateerde bedreigingen, verspreid door slimme social engineering praktijken. Cyberattackers zijn tegenwoordig steeds sluwer geworden. Ze hebben de mogelijkheid om niet alleen de e-mailadressen van mensen die je kent na te bootsen, maar ook de beelden van geliefde merken, dienstverleners of instellingen. Zelfs ervaren internetgebruikers kunnen soms ten prooi vallen aan dit soort list. Om deze reden, moet u altijd uw ogen open als u een actieve internetgebruiker thuis of op de werkplek. Als het gaat om phishing e-mails, onjuiste of misleidende spellingspogingen (zoals het gebruik van kleine letters “L” in plaats van hoofdletters “i” en vice versa) zijn de nummer een ding dat je op zoek naar. Hetzelfde geldt voor schijnbaar bekende branding pogingen. Iets donkerder of lichtere kleurenschema ‘ s, verdachte links, en het ontbreken van een handelsmerk of copyright symbolen zijn enkele andere veel voorkomende telltale tekens die u te maken hebt met een kwaadaardige scam.

implementeer altijd onmiddellijk Patches en Updates

ongepatchte of verouderde software en toepassingen kunnen in een oogwenk een gateway voor ransomware worden. Kwaadaardige acteurs zijn berucht voor het slim benutten van kwetsbaarheden in het systeem, dat is waarom je moet altijd uw apparaten up-to-code. Een oplossing zoals onze eigen Thor Foresight Home kan u helpen met het sluiten van die betekenen gaten in de beveiliging zodra updates worden ingezet.

BEVEILIG UW ONLINE BROWSEN!

get Threat Prevention Home

niet alleen foresight patch uw software automatisch, maar het filtert ook potentiële ransomware en APTs door te staan tussen uw persoonlijke gegevens en de geïnfecteerde inhoud. Als extra beveiligingslaag, het is compatibel met alle andere cybersecurity maatregelen die je zou kunnen hebben in plaats. Aangezien je er een paar hebt, natuurlijk.

Installeer een antivirusoplossing van de volgende generatie

laten we even teruggaan. Thor Foresight kan u helpen uw huis te beschermen tegen ransomware en andere kwaadaardige bedreigingen, maar het kan niet alleen. Mijn aanbeveling is om het te koppelen met een volgende generatie antivirus oplossing, zoals Heimdal ‘ s Thor Vigilance Home. Eenvoudig te installeren en licht op de middelen van uw apparaat, het is de ideale at-home verdediging tegen APTs. Samen met Foresight, Vigilance vormt de Thor Premium Home cybersecurity suite die zelfs de meest robuuste ransomware en malware kan stoppen van het verkrijgen van onrechtmatige toegang tot uw kostbare gegevens. Premium is een holistische oplossing, zowel proactief als reactief, en biedt u allround bescherming tegen elke vorm van online schade.

om het samen te vatten…

als onderdeel van de beruchte STOP Djvu familie, is Kolz ransomware een cyberdreiging om rekening mee te houden. Hoewel relatief onbekend,het is de moeite waard om nota te nemen van dat het al een paar slachtoffers onder online gebruikers. En met een compatibele decryptor nog nergens te vinden, preventie blijft uw beste inzet, zoals altijd.