uma nova ameaça cibernética está fazendo ondas online, à medida que mais e mais usuários estão começando a relatar infecções. Estou falando do Kolz ransomware, uma cepa relativamente desconhecida que é tão nefasta quanto nomes mais conhecidos no setor, como Netwalker ou Sodinokibi. Mas o que torna o Kolz ransomware tão difícil de identificar? Abaixo, reuni um breve compêndio das informações disponíveis sobre ele, bem como ofereci alguns conselhos para sua proteção. Então, se você quiser aprender o que é Kolz ransomware e, mais importante, como lidar com isso, continue lendo.

- o que é o Kolz Ransomware?

- como o Kolz Ransomware criptografa dispositivos

- Como remover Kolz Ransomware

- isolar o dispositivo infectado

- identifique os arquivos criptografados

- procure um Decryptor Kolz Ransomware

- como evitar um ataque Kolz Ransomware

- realizar Backups de dados de rotina (Online e Offline)

- Familiarize-se com as práticas de engenharia Social

- sempre implante Patches e atualizações imediatamente

- instale uma solução antivírus de próxima geração

- para resumir…

o que é o Kolz Ransomware?

Kolz é uma cepa de ransomware que faz parte da família Stop Djvu ransomware que foi descoberta pelo caçador de ransomware independente Michael Gillespie. A operação está ativa desde pelo menos dezembro de 2016, quando a primeira variante foi detectada. Em setembro de 2020, até 160 variantes do Djvu ransomware foram lançadas, se não mais. A família Stop Djvu cybercrime fez mais de 116.000 vítimas confirmadas ao longo dos anos, com a estimativa real de cerca de 460.000. Na verdade, mais da metade dos ataques de ransomware implantados de todo o mundo consistem em uma forma de Djvu. Cepas da família Stop Djvu são executadas em criptografia RSA-1024, um algoritmo de criptografia assimétrica que gera chaves públicas e privadas para cada vítima. Enquanto o primeiro facilita a criptografia, sua última contraparte é criada para fins de descriptografia. Este método de operação aplica Kolz ransomware também.

como o Kolz Ransomware criptografa dispositivos

ainda não temos 100% de certeza de como o Kolz ransomware se espalha, já que seu meio de infecção preferido não foi relatado até agora. No entanto, esse tipo de ameaça cibernética geralmente se propaga por uma (ou mais) das cinco maneiras a seguir:

- malspam campanhas

- rede Trojans

- não-oficial ferramentas de terceiros

- fraudulenta arquivos

- peer-to-peer (P2P) de redes

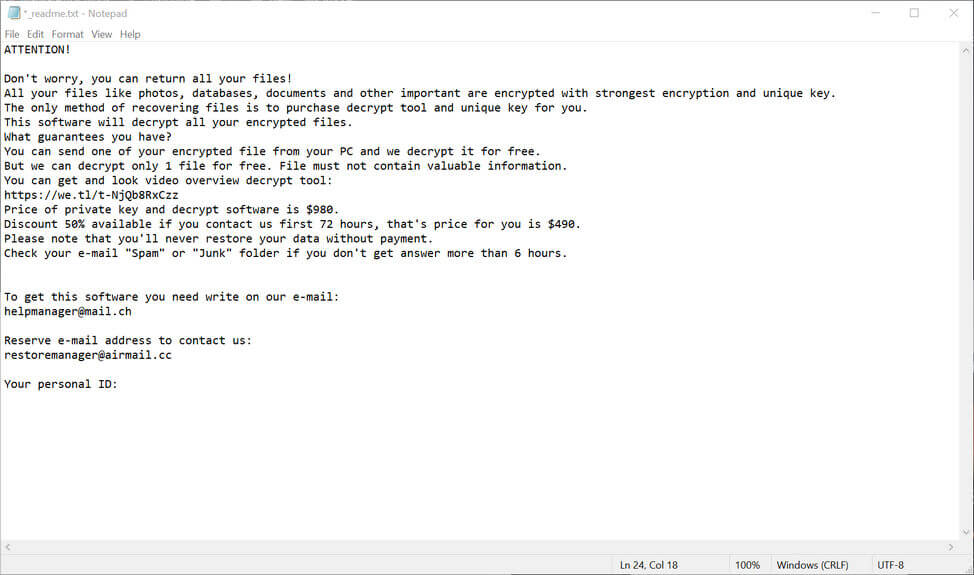

uma Vez Kolz ransomware se conseguiu infiltrar o seu dispositivo, ele segue para criptografar imagens, documentos, bancos de dados e outros arquivos no seu dispositivo. Você pode dizer quais arquivos foram criptografados porque um adicional .a extensão kolz é adicionada ao seu nome no processo. Então, por exemplo, gerbil.jpg se tornaria gerbil.jpg.kolz. Depois de corromper todos os arquivos viáveis, Kolz implanta um arquivo de texto intitulado _readme.txt em todas as pastas contendo recursos criptografados. Você pode ver o que o documento se parece com a imagem inserida abaixo:

Fonte da Imagem: MalwareTips

O texto da imagem acima, lê-se o seguinte:

ATENÇÃO! Não se preocupe, você pode retornar todos os seus arquivos! Todos os seus arquivos como fotos, bancos de dados, documentos e outros importantes são criptografados com criptografia mais forte e chave única. O único método de recuperação de arquivos é comprar Ferramenta de descriptografia e chave única para você. Este software irá descriptografar todos os seus arquivos criptografados. Que garantias você tem? Você pode enviar um de seus arquivos criptografados do seu PC e nós descriptografá-lo gratuitamente. Mas podemos descriptografar apenas 1 arquivo GRATUITAMENTE. O arquivo não deve conter informações valiosas. Você pode obter e olhar ferramenta de descriptografia de visão geral de vídeo: hxxps: / / we. tl / t-18r6r7gg8 preço de chave privada e software de descriptografia é de US $980. Desconto 50% disponível se você entrar em contato conosco primeiras 72 horas, esse é o preço para você é $490. Observe que você nunca restaurará seus dados sem pagamento. Verifique sua pasta de E-mail” Spam “ou” lixo ” se você não receber resposta por mais de 6 horas. Para obter este software, você precisa escrever em nosso e-mail: [email protected] Reserve o endereço de E-mail para entrar em contato conosco: [email protected] seu ID pessoal:

observe que a parte final da nota de resgate que diz “seu ID pessoal” foi deixada em branco na amostra. Isso ocorre porque a chave é gerada individualmente para cada usuário por meio do método acima mencionado de criptografia RSA-1024. Lendo o documento de texto, você pode estar inclinado a pensar que parece bastante acessível, todas as coisas consideradas. No entanto, os cibercriminosos nunca significam bem e eu recomendo fortemente não colocar mais dinheiro em seus bolsos para alimentar ainda mais suas atividades ilícitas. Simplificando, não pague o resgate. Não vale a pena. Em vez disso, minha recomendação é examinar como remover o Kolz ransomware ou como evitar um ataque inteiramente. Nas seções a seguir, discutirei cada um desses tópicos com mais profundidade para que possamos estabelecer o que pode ser feito sobre essa cepa específica do Djvu. Então, sem mais delongas, vamos entrar nisso.

Como remover Kolz Ransomware

Em Primeiro Lugar, vamos ver como você pode lidar com uma infecção kolz ransomware. Esteja você em casa ou dentro da rede da sua empresa, as três etapas seguintes são vitais para uma operação de limpeza bem-sucedida.

isolar o dispositivo infectado

a resposta rápida é essencial quando você está lidando com qualquer infecção por ransomware, incluindo uma envolvendo a cepa Kolz. Portanto, a ação inicial que você deseja tomar é isolar o dispositivo infectado para evitar que a ameaça se espalhe para outros computadores que operam na mesma rede local.

- desconecte a máquina da Internet desconectando o cabo Ethernet. Se o seu computador estiver acoplado a uma rede Wi-Fi, recomendo desativar a conexão do Painel de controle do seu computador.

- ejete qualquer dispositivo de armazenamento externo acessando Meu Computador, clicando com o botão direito nas unidades em questão e selecionando a opção Ejetar. Isso impede o Kolz ransomware de criptografá-los também.

- saia da nuvem para evitar que cibercriminosos invadam aplicativos e dados armazenados lá também. Você pode até querer considerar a desinstalação de seu software de gerenciamento adjacente.

estas são as três etapas que você precisa seguir para garantir que a máquina infectada esteja completamente offline. Depois de conseguir isso, você pode prosseguir com o processo de remoção.

identifique os arquivos criptografados

depois de garantir que o(S) dispositivo (s) infectado (s) não esteja mais conectado a outras pessoas na rede, é hora de verificar a extensão do dano causado. No caso de um ataque de ransomware Kolz, fazer isso é relativamente fácil. Como mencionado anteriormente, os arquivos criptografados por esta cepa Stop Djvu terão um .extensão kolz adicionada ao seu regular de .jpg, .doc, e assim por diante. Além disso, cada pasta contendo um ou mais arquivos corrompidos também terá a nota de resgate localizada nela.

procure um Decryptor Kolz Ransomware

em outubro de 2019, um decryptor Stop Djvu ransomware para 148 das variantes conhecidas do cyberthreat foi lançado. No entanto, a ferramenta é eficiente para infecções que antecedem agosto de 2019, o que significa que ninguém infectado após essa data pode usá-la. Infelizmente, o Kolz ransomware não é uma versão do Djvu que pode ser descriptografada com a ajuda de ferramentas gratuitas ainda. Além disso, pesquisar na web por um ao acaso pode até adicionar insulto à lesão. Em junho de 2020, pesquisadores de segurança descobriram que um programa fingindo ser um descriptografador de ransomware Kolz era na verdade um software fraudulento que fornecia uma cepa de ransomware conhecida como Zorab. Por esse motivo, sugiro obter seus descriptografadores apenas de fontes verificadas. Por exemplo, o site BleepingComputer tem uma seção constantemente atualizada sobre este mesmo tópico, onde você encontrará os últimos lançamentos, bem como qualquer outra informação útil sobre o assunto. Ou você pode experimentar o próprio artigo do Blog da Heimdal Security sobre ferramentas gratuitas de descriptografia de ransomware. Também garantimos mantê-lo informado regularmente e adicionaremos o decodificador Kolz ransomware assim que ele for lançado. Enquanto isso, o que você pode fazer no caso de infecção é entrar em contato com as autoridades de cibercrime relevantes em sua região ou entrar em contato com fornecedores terceirizados competentes que podem ajudá-lo a lidar com a mitigação.

como evitar um ataque Kolz Ransomware

realizar Backups de dados de rotina (Online e Offline)

criar cópias de dados cruciais na nuvem é um procedimento de segurança conhecido. Ainda assim, os ciberataques também podem chegar até você lá. É por isso que não posso enfatizar a importância de um sistema de backup de dados offline o suficiente. No final do dia, nada compete com a boa e velha unidade flash, disco rígido externo, SSD ou HDD. Além disso, você também deve considerar o quão bem os arquivos em sua máquina estão protegidos. Os Backups só podem levá-lo até agora. Uma opção viável neste caso é espalhar seus dados por várias partições. Dessa forma, será mais difícil para os hackers alcançarem tudo isso antes de tomar nota e expulsá-los.

Familiarize-se com as práticas de engenharia Social

acima de tudo, ransomware, bem como malware, Trojans e outras ameaças associadas, espalhados por meio de práticas inteligentes de engenharia social. Os ciberataques tornaram-se cada vez mais astutos hoje em dia. Eles têm a capacidade de não apenas imitar os endereços de E-mail de pessoas que você conhece, mas também as imagens de marcas, provedores de serviços ou instituições amadas. Mesmo usuários experientes da Internet às vezes podem ser vítimas desse tipo de estratagema. Por esse motivo, você deve sempre manter os olhos abertos se for um usuário ativo da Internet em casa ou no local de trabalho. Quando se trata de E-mails de phishing, tentativas de ortografia incorretas ou enganosas (como usar “L” minúsculo em vez de “i” maiúsculo e vice-versa) são a coisa Número um que você procura. O mesmo vale para tentativas de branding aparentemente familiares. Esquemas de cores um pouco mais escuros ou mais claros, links suspeitos e a falta de qualquer marca registrada ou símbolo de direitos autorais são alguns outros sinais reveladores comuns de que você está lidando com um golpe malicioso.

sempre implante Patches e atualizações imediatamente

software e aplicativos não corrigidos ou desatualizados podem se tornar um gateway para ransomware em um piscar de olhos. Atores maliciosos são notórios por explorar astutamente as vulnerabilidades do sistema, e é por isso que você deve sempre manter seus dispositivos atualizados. Uma solução como a nossa própria Thor Foresight Home pode ajudá-lo a fechar essas falhas de segurança assim que as atualizações forem implantadas.

PROTEJA SUA NAVEGAÇÃO ONLINE!

obter prevenção de ameaças Home

o Foresight não apenas corrige seu software automaticamente, mas também filtra possíveis ransomware e APTs, posicionando-se entre seus dados pessoais e o conteúdo infectado. Como uma camada de segurança adicional, é compatível com quaisquer outras medidas de segurança cibernética que você possa ter em vigor. Considerando que você tem alguns, é claro.

instale uma solução antivírus de próxima geração

vamos voltar por um minuto. Thor Foresight pode ajudá-lo a proteger sua casa contra ransomware e outras ameaças maliciosas, mas não pode fazê-lo sozinho. Minha recomendação é emparelhá-lo com uma solução antivírus de próxima geração, como o Thor Vigilance Home de Heimdal. Fácil de instalar e acender os recursos do seu dispositivo, é a defesa em casa ideal contra APTs. Juntamente com o Foresight, a Vigilance forma o Thor Premium Home cybersecurity suite que pode impedir que até mesmo o ransomware e o malware mais robustos obtenham acesso ilegal aos seus dados preciosos. Uma solução holística, Premium é proativa e reativa, oferecendo proteção total contra qualquer forma de dano online.

para resumir…

como parte da notória família STOP Djvu, o Kolz ransomware é uma ameaça cibernética a ser considerada. Embora relativamente desconhecido, vale a pena notar que já fez algumas vítimas entre os usuários online. E com um decryptor compatível em nenhum lugar a ser encontrado ainda, a prevenção continua sendo sua melhor aposta, como sempre.