En ny cyber-trussel gjør bølger på nettet, ettersom flere og flere brukere begynner å rapportere infeksjoner. Jeg snakker Om Kolz ransomware, en relativt ukjent stamme som er så skummel som bedre kjente navn i bransjen som Netwalker eller Sodinokibi. Men hva er Det som gjør Kolz ransomware så vanskelig å peke ut? Under, jeg har samlet en kort kompendium av tilgjengelig informasjon om det, samt tilbudt noen råd for din beskyttelse. Så, hvis Du ønsker å lære Hva Kolz ransomware er, og enda viktigere, hvordan man skal håndtere det, så holder på å lese.

- Hva Er Kolz Ransomware?

- Hvordan Kolz Ransomware Krypterer Enheter

- Hvordan Fjerne Kolz Ransomware

- Isolere Den Infiserte Enheten

- Identifiser De Krypterte Filene

- Se etter En Kolz Ransomware Decryptor

- Slik Forhindrer Du Et Kolz Ransomware-Angrep

- Utfør Rutinemessige Sikkerhetskopier Av Data (Online og Offline)

- Gjør Deg kjent Med Social Engineering Praksis

- Distribuer Alltid Oppdateringer Umiddelbart

- Installer En Neste Generasjons Antivirusløsning

- For Å Oppsummere…

Hva Er Kolz Ransomware?

Kolz Er en ransomware-stamme som er en del AV STOP Djvu ransomware-familien som ble oppdaget av den uavhengige ransomware-jegeren Michael Gillespie. Operasjonen har vært aktiv siden minst desember 2016, da den første varianten ble oppdaget. Fra September 2020 har så mange som 160 varianter Av Djvu ransomware blitt utgitt, om ikke mer. STOP Djvu cybercrime-familien har gjort over 116.000 bekreftede ofre gjennom årene, med det reelle estimatet rundt en hel del 460.000. Faktisk består mer enn halvparten av de distribuerte ransomware-angrepene fra hele verden av En Form For Djvu. Stammer FRA STOP Djvu-familien kjører PÅ rsa-1024 kryptografi, en asymmetrisk krypteringsalgoritme som genererer både offentlige og private nøkler for hvert offer. Mens den tidligere letter kryptering, er den sistnevnte motparten opprettet for dekrypteringsformål. Denne metoden for drift gjelder Kolz ransomware også.

Hvordan Kolz Ransomware Krypterer Enheter

Vi er fortsatt ikke 100% sikre på Hvordan Kolz ransomware sprer seg, da det foretrukne infeksjonsmediet ikke har blitt rapportert så langt. Imidlertid forplanter denne typen cyber-trussel seg vanligvis gjennom en (eller flere) av følgende fem måter:

- malspam kampanjer

- nettverk Trojanere

- uoffisielle tredjepartsverktøy

- falske filer

- peer-to-peer (P2P) nettverk

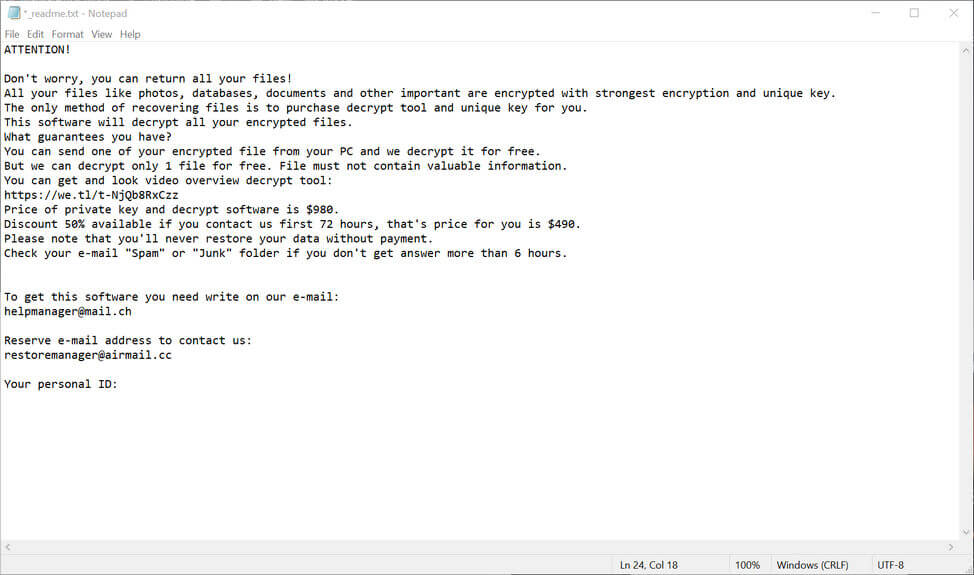

Når Kolz ransomware har infiltrert enheten din, fortsetter Den å kryptere alle bilder, dokumenter, databaser og andre filer på enheten. Du kan fortelle hvilke filer som er kryptert fordi en ekstra .kolz forlengelse er lagt til navnet sitt i prosessen. Så, for eksempel, gerbil.jpg ville bli gerbil.jpg.kolz. Etter å ødelegge alle levedyktige filer, distribuerer Kolz en tekstfil med tittelen _readme.txt i alle mapper som inneholder krypterte ressurser. Du kan se hvordan dokumentet ser ut i bildet som er innebygd nedenfor:

Bildekilde: MalwareTips

teksten i bildet ovenfor lyder som følger:

OPPMERKSOMHET! Ikke bekymre deg, du kan returnere alle filene dine! Alle dine filer som bilder, databaser, dokumenter og andre viktige er kryptert med sterkeste kryptering og unik nøkkel. Den eneste metoden for å gjenopprette filer er å kjøpe dekryptere verktøyet og unik nøkkel for deg. Denne programvaren vil dekryptere alle krypterte filer. Hvilke garantier har du? Du kan sende en av dine kryptert fil FRA DIN PC og vi dekryptere det gratis. Men vi kan dekryptere bare 1 fil gratis. Filen må ikke inneholde verdifull informasjon. Du kan få og se videooversikt dekryptere verktøy: hxxps:/ / we.tl / t-18r6r7ggg8 Pris på privat nøkkel og dekryptere programvare er $980. Rabatt 50% tilgjengelig hvis du kontakter oss første 72 timer, det er prisen for deg er $490. Vær oppmerksom på at du aldri vil gjenopprette dataene dine uten betaling. Sjekk din e-post» Spam «eller» Junk » mappe hvis du ikke får svar mer enn 6 timer. For å få denne programvaren må du skrive på vår e-post: [email protected] Reservere e-postadresse for å kontakte oss: [email protected] Din PERSONLIGE ID:

Vær oppmerksom på at den siste delen av løsepenger notat lesing «din PERSONLIGE ID» har stått tomt i prøven. Dette skyldes at nøkkelen genereres individuelt for hver bruker gjennom den nevnte metoden FOR rsa-1024 kryptografi. Lese gjennom tekstdokumentet, kan du være tilbøyelig til å tro at det virker ganske mottagelig, alt tatt i betraktning. Men cyberkriminelle betyr aldri bra, og jeg anbefaler på det sterkeste ikke å sette mer penger i lommene for å ytterligere brenne sine ulovlige aktiviteter. Enkelt sagt, ikke betale løsepenger. Det er ikke verdt det. I stedet er min anbefaling å enten se på hvordan du fjerner Kolz ransomware eller hvordan du kan forhindre et angrep helt. I de følgende avsnittene vil jeg diskutere hvert av disse emnene i mer dybde, slik at vi kan fastslå hva som kan gjøres om Denne spesielle stammen Av Djvu. Så, uten videre, la oss komme inn i det.

Hvordan Fjerne Kolz Ransomware

Først og fremst, la Oss se hvordan du kan håndtere En Kolz ransomware infeksjon. Enten du er hjemme eller i bedriftsnettverket ditt, er de følgende tre trinnene avgjørende for en vellykket opprydding.

Isolere Den Infiserte Enheten

Rask respons er viktig når du arbeider med noen ransomware infeksjon, inkludert en som involverer Kolz belastning. Derfor er den første handlingen du vil utføre, å isolere den infiserte enheten for å hindre at trusselen spres til andre datamaskiner som opererer i samme lokale nettverk.

- Koble maskinen fra Internett ved å koble Fra Ethernet-kabelen. Hvis datamaskinen er koblet Til Et Wi-Fi-nettverk, anbefaler jeg at du deaktiverer tilkoblingen fra datamaskinens Kontrollpanel.

- Løs ut eksterne lagringsenheter ved å gå Til Min Datamaskin, høyreklikke på de aktuelle stasjonene og velge Løs ut-alternativet. Dette stopper Kolz ransomware fra å kryptere dem også.

- Logg Ut fra skyen for å hindre nettkriminelle fra hacking programmer og data lagret der også. Du kan selv ønsker å vurdere de-installere sin tilstøtende programvare.

dette er de tre stadiene du må følge for å sikre at den infiserte maskinen er helt frakoblet. Etter å ha oppnådd dette, kan du fortsette med fjerningsprosessen.

Identifiser De Krypterte Filene

etter at du har sørget for at den infiserte enheten(e) ikke lenger er koblet til andre i nettverket, er det på tide å fastslå omfanget av skaden som ble gjort. I Tilfelle Av Et Kolz ransomware-angrep, er det relativt enkelt å gjøre det. Som tidligere nevnt, vil filer kryptert av DENNE STOP Djvu-stammen ha en .kolz forlengelse lagt til sin vanlige en av .jpg, .doc og sånn. Hva mer er, hver mappe som inneholder en eller flere ødelagte filer vil ha løsepenger notatet ligger i det også.

Se etter En Kolz Ransomware Decryptor

i oktober 2019 ble EN STOP Djvu ransomware decryptor for 148 av cyberthreats kjente varianter utgitt. Verktøyet er imidlertid effektivt for infeksjoner frem til August 2019, noe som betyr at ingen smittet etter den datoen kan bruke den. Dessverre Er Kolz ransomware ikke en Versjon Av Djvu som kan dekrypteres ved hjelp av gratis verktøy ennå. Videre, søke på nettet etter en tilfeldig kan selv legge fornærmelse til skade. I juni 2020 oppdaget sikkerhetsforskere at et program som utgir Seg For Å være En Kolz ransomware decryptor, faktisk var en bedragerisk programvare som leverte en ransomware-belastning kjent som Zorab. Av denne grunn, foreslår jeg at du får din decryptors fra verifiserte kilder bare. For Eksempel Har BleepingComputer-nettstedet en kontinuerlig oppdatert seksjon om dette emnet der du finner de nyeste utgivelsene, samt annen nyttig informasjon om emnet. Eller du kan gi Heimdal Security sin egen blogg artikkel om gratis ransomware dekryptering verktøy en prøve. Vi garanterer også å holde deg oppdatert regelmessig, og vi vil legge Til Kolz ransomware decryptor der så snart det kommer ut. I mellomtiden er det du kan gjøre i tilfelle infeksjon, å kontakte de relevante nettkriminalitetsmyndighetene i din region eller nå ut til kompetente tredjepartsleverandører som kan hjelpe deg med å håndtere begrensning.

Slik Forhindrer Du Et Kolz Ransomware-Angrep

Utfør Rutinemessige Sikkerhetskopier Av Data (Online og Offline)

Å Lage kopier av viktige data i skyen Er en kjent sikkerhetsprosedyre. Likevel kan cyberattackers komme til deg der også. Det er derfor jeg ikke kan understreke viktigheten av en offline data backup system nok. På slutten av dagen konkurrerer ingenting med den gode ol-flash-stasjonen, ekstern harddisk, SSD eller HDD. I tillegg til dette bør du også vurdere hvor godt filene på maskinen din er beskyttet. Backup kan bare ta deg så langt. Et levedyktig alternativ i dette tilfellet er å spre dataene over flere partisjoner. På denne måten, det vil være vanskeligere for hackere å nå alt før du tar notat og sparke dem ut.

Gjør Deg kjent Med Social Engineering Praksis

fremfor alt annet, ransomware, samt malware, Trojanere og andre tilknyttede trusler, spres gjennom smart social engineering praksis. Cyberangrep har blitt stadig mer utspekulert i dag. De har muligheten til ikke bare å etterligne e-postadressene til folk du kjenner, men også bildene av kjære merker, tjenesteleverandører eller institusjoner. Selv erfarne Internett-brukere kan noen ganger falle byttedyr til denne typen ruse. Av denne grunn bør du alltid holde øynene skli hvis du er en aktiv Internett-bruker hjemme eller på arbeidsplassen. Når det gjelder phishing-e-post, er feil eller villedende staveforsøk (for eksempel å bruke små bokstaver «L» i stedet for kapital «i» og omvendt) den første tingen du ser etter. Det samme gjelder for tilsynelatende kjente merkevareforsøk. Litt mørkere eller lysere fargevalg, mistenkelige koblinger, og mangel på noen varemerke eller opphavsrett symboler er noen andre vanlige kjennetegn du arbeider med en ondsinnet svindel.

Distribuer Alltid Oppdateringer Umiddelbart

Upatched eller utdatert programvare, og programmer kan bli en gateway for ransomware på et øyeblikk. Ondsinnede aktører er beryktet for å utnytte systemets sårbarheter, og derfor bør du alltid holde enhetene dine opp til kode. En Løsning som Vårt Eget Thor Foresight Home kan hjelpe deg med å lukke disse sikkerhetshullene så snart oppdateringer er distribuert.

SIKRE DIN ONLINE SURFING!

Få Trusselforebygging Hjem

Ikke Bare Oppdaterer Foresight programvaren din automatisk, men det filtrerer også potensiell ransomware og Leiligheter ved å stå mellom dine personlige data og det infiserte innholdet. Som et ekstra sikkerhetslag er det kompatibelt med alle andre cybersikkerhetstiltak du måtte ha på plass. Med tanke på at du har noen, selvfølgelig.

Installer En Neste Generasjons Antivirusløsning

la oss sirkle tilbake i et minutt. Thor Foresight kan hjelpe deg med å beskytte hjemmet ditt mot ransomware og andre ondsinnede trusler, men det kan ikke gjøre det alene. Min anbefaling er å koble den sammen med en neste generasjons antivirusløsning, Som Heimdals Thor Vigilance Home. Enkel å installere og lys på enhetens ressurser, er det den ideelle hjemme forsvar mot Leil. Sammen med Foresight danner Årvåkenhet Thor Premium home cybersecurity suite som kan stoppe selv den mest robuste ransomware og malware fra å få ulovlig tilgang til dine dyrebare data. En helhetlig løsning, Premium er både proaktiv og reaktiv, og tilbyr deg all-around beskyttelse mot enhver form for online skade.

For Å Oppsummere…

Som en del av DEN beryktede STOP Djvu-familien, Er Kolz ransomware en cybertrussel å regne med. Riktignok relativt ukjent, det er verdt å ta oppmerksom på at det allerede gjort noen ofre blant nettbrukere. Og med en kompatibel decryptor ingensteds å bli funnet ennå, forebygging er fortsatt det beste alternativet, som alltid.